이메일 첨부파일에 악의적 조작된 MS워드 파일 첨부해 공격진행

한국 시각으로 지난 5월 4일 저녁 시만텍(Symantec)에서는 블로그 "Targeted Attacks Using Confusion(CVE-2012-0779)"을 통해 Adobe Flash Player에 존재하는 CVE-2012-0779 취약점을 악용한 타깃 공격(Targeted Attack)이 발생하였음을 공개하였다.이와 관련해 Adobe에서도 보안 권고문 "Security update available for Adobe Flash Player"을 통해 Flash Player에 CVE-2012-0779 취약점이 존재하며, 해당 취약점을 제거하기 위한 보안 패치를 공개하였다.

이 번에 공개된 해당 CVE-2012-0779 취약점은 Adobe Flash Player 11.2.202.233와 그 이전 버전이 모두 영향을 받는 것으로 밝히고 있다.

시만텍에서는 이 번에 발생한 타깃 공격은 전통적인 기법인 이메일의 첨부 파일을 이용하여 진행 되었으며, 첨부 파일로는 취약한 Adobe Flash 파일을 호출할 수 있도록 되어 제작된 마이크로소프트 워드(Microsoft Word) 파일이 존재하였다.

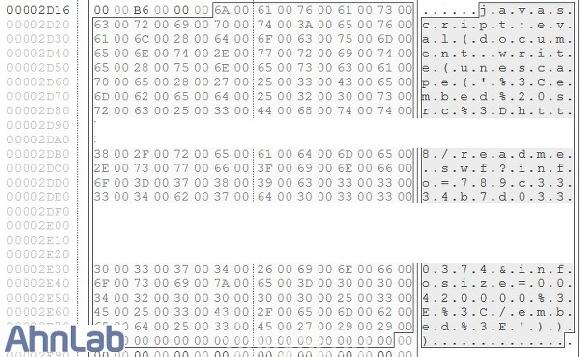

ASEC에서는 해당 워드 파일들을 확보하여, 아래 이미지와 같이 워드 파일 내부의 1Table에 취약한 Adobe Flash 파일인 SWF을 호출할 수 있도록 제작 되어 있는 것을 확인 하였다.

이 번에 발견된 어도비 플래쉬의 CVE-2012-0779 취약점을 악용하는 악성코드들은 모두 V3 제품 군에서 다음과 같이 진단한다.

Dropper/Cve-2011-0611

Dropper/CVE-2012-0779

SWF/CVE-2012-0779

앞서 언급한 바와 같이 Adobe에서는 해당 CVE-2012-0779 취약점을 제거 할 수 있는 보안 패치를 배포 중에 있다. 그러므로 Adobe Flash Player Download Center를 통해 지금 즉시 업데이트 하여 다른 보안 위협에서 악용하는 것을 예방 하는 것이 중요 하다.

[글. 안랩 ASEC 블로그]

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지