안랩 측은 이번 보고서에서 “공격자는 주로 스피어피싱(Spear Phishing) 이메일과 워터링 홀(Watering-hole) 방식을 통해 악성코드를 유포했다. 특히 국내 업체 공격의 경우 중앙 관리 시스템 등의 국내 유명 프로그램의 취약점을 이용해 악성코드를 유포하기도 했다”며 “2010년 이후 국내에서는 4개 이상의 공격 그룹이 활동한 것으로 확인된다. 또한 일부 그룹에서 사용된 악성코드와 공격에 사용된 프로그램에서 한글이 사용된 것을 미뤄보아 공격자 중에는 한국어 사용자도 존재할 것으로 추정된다”고 밝혔다.

2013년부터 국내 방위산업체를 대상으로 한 공격 사례는 다음과 같다.

△2013년 9월: 아이스포그(Icefog) 공격그룹이 한국 방위산업체에 정상 한글(HWP) 파일에 악성코드를 삽입해 공격했다.

△2015년 11월: 레드닷(Red Dot)과 고스트 라이플(Ghost Rifle) 공격그룹이 문서 파일을 변조해 취약점 공격을 하는 형태와 오피스 내 매크로 기능을 이용한 형태로 공격했다.

△2016년 1월: 어나니머스 팬텀(Anonymous Phantom) 공격그룹이 국내 방위산업체를 공격했으며 정확한 감염 방식은 확인되지 않았다. 이 그룹은 2017년에 에너지 관련 연구소 등 다른 분야로도 공격을 넓혀가고 있다.

△2016년 6월: 고스트 라이플(Ghost Rifle) 공격그룹이 자산관리 프로그램 취약점을 이용해 국내 방위산업체 연관 대기업을 해킹했다. 해당 공격 그룹은 2015년 11월 ADEX 참관 업체와 2016년 초 보안업체 해킹 사건과도 연관이 있다.

◇공격현황과 방식

국내 방위산업체를 공격한 그룹에서 제작한 악성코드 종류별 수도 공개됐다. Icefog-NG는 13개, Escad A형 66개, Escad B형 12개, Escad C형 17개, Rifdoor 15개, Phandoor 37개이다.

한편 레드닷(Operation Red Dot)에서 사용된 Escad 악성코드의 C&C 서버 국가별 분포는 총 57개의 C&C 주소 중 미국이 14곳으로 가장 많으며 그 다음은 브라질 5곳, 대만 5곳이다. 아르헨티나, 벨기에, 볼리비아, 브라질, 중국, 체코, 프랑스, 독일, 인도, 인도네시아, 이란, 일본, 쿠웨이트, 멕시코, 파키스탄, 필리핀, 사우디 아라비아, 슬로바키아, 스페인, 태국, 우크라이나 등 세계 여러 곳에 C&C 서버가 존재한다.

Escad 악성코드 변형에서 확인된 C&C 서버 주소 중 한국은 없지만 2015년부터 2016년까지 발견된 Rifdoor 악성코드와 2016년 초부터 활동을 시작한 Phandoor 악성코드의 C&C 서버 주소는 대부분 한국에 위치했으며, 국내 대학교 시스템을 주로 이용하고 있었던 것으로 조사됐다.

보고서에 따르면, 방위산업체에 대한 공격 방식은 다른 표적 공격과 마찬가지로 크게 △스피어피싱(Spear Phishing) 이메일을 통한 악성코드 유포 △워터링 홀(Watering-hole) 공격 △중앙 관리 시스템을 이용한 공격 등 3가지로 나뉜다. 이외에도 보안 프로그램, 액티브 엑스(Active-X) 프로그램의 취약점을 이용한 공격 방식도 알려졌지만 아직 확인하지 못했다. 보다 상세한 분석 내용은 보고서를 참조하면 된다.

◇국내 공격 사례의 특징

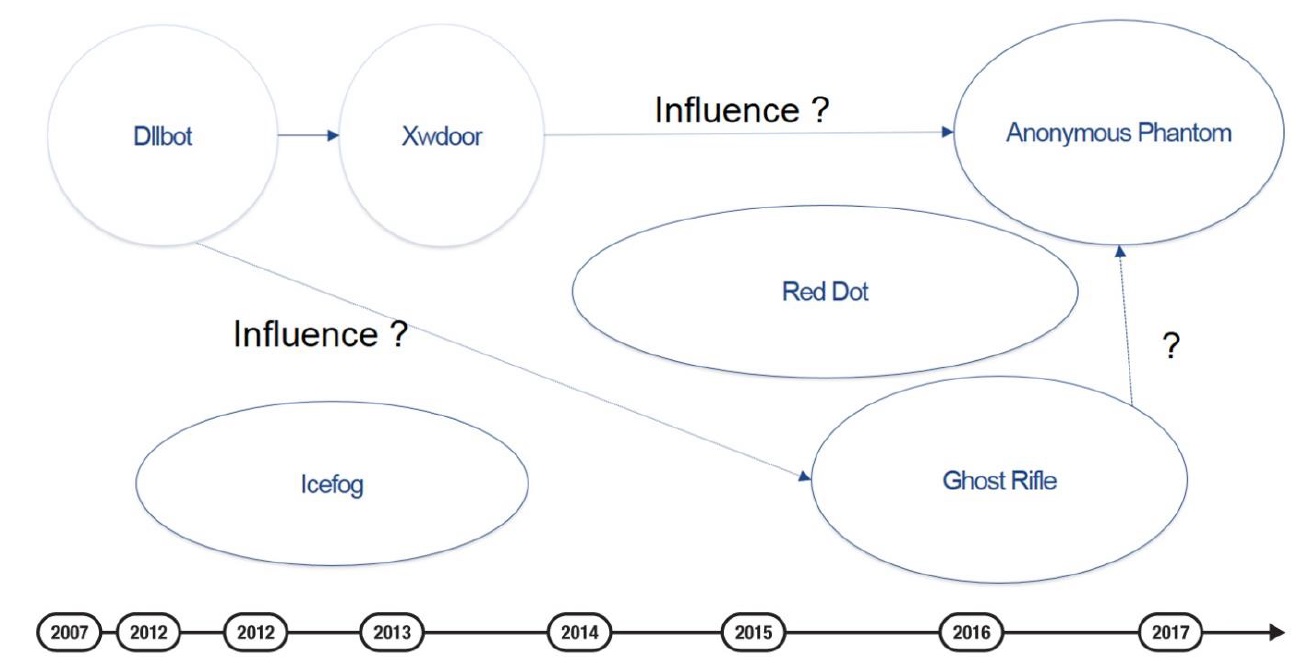

한편 안랩 측은, 국내 방위산업체에 대한 공격은 여러 그룹에 의해 이뤄졌다고 밝혔다. 국내 방위산업체를 공격 대상으로 한 레드닷(Red Dot) 그룹, 고스트 라이플(Ghost Rifle) 그룹, 어나니머스 팬텀(Anonymous Phantom) 그룹에서 사용한 코드와 암호화 방식의 유사성으로 미루어볼 때 이들 그룹이 동일 그룹 혹은 협력 그룹일 가능성이 있다는 것이다.

2014년 국내 방위산업체를 공격한 레드닷(Red Dot) 그룹은 2014년 미국 영화사를 공격한 그룹과 동일 그룹으로 보인다. 레드닷(Red Dot) 그룹과 함께 2015년 ADEX 참가 업체 공격을 시작으로 국내 방위산업체를 공격한 고스트 라이플(Ghost Rifle) 그룹은 2016년 국내 대기업 해킹으로 유명해 졌다.

어나니머스 팬텀(Anonymous Phantom) 그룹은 2016년 초부터 활동을 시작하는데 기존 악성코드와 코드에서 유사점이 있다.

Dllbot은 2007년부터 국내 군 관련 해킹에 이용된 악성코드다. Dllbot은 여러 변형이 발견되는데 2012년에 발견된 변형에서는 문자열에서 S^를 제거하는 코드를 포함하는 특징이 발견되었다. 같은 해 Dllbot의 변형인 Xwdoor에서도 동일 코드가 발견되었다. 2015년 발견된 Phandoor는 Dllbot와 Xwdoor와는 전반적인 코드는 다르지만 S^를 처리하는 코드는 유사하다.

특히 ASEC팀은 “국내 방위산업체를 공격 대상으로 한 레드닷(Red Dot) 그룹, 고스트 라이플(Ghost Rifle) 그룹, 어나니머스 팬텀(Anonymous Phantom) 그룹의 연관성은 명백하지 않지만, 코드와 암호화 방식의 유사성으로 미루어볼 때 이들 그룹이 동일 그룹 혹은 협력 그룹일 가능성이 있다”고 강조하고 “일부 그룹에서 공격에 사용한 프로그램 중에는 한국어로 된 프로그램도 확인되어 국내 공격자가 한국인일 가능성도 있다. 고스트 라이플 그룹에서 사용한 악성코드 제어 프로그램은 ‘체계설정’, ‘문자렬’, ‘통보문현시’ 등과 같은 어색한 한글이 사용되고 있는 것이 확인됐다”고 설명했다.

더불어 “방위산업체는 국가 안보와도 밀접하게 연관되어 있기 때문에 앞으로도 경쟁국, 적대국의 공격자들이 방위산업체에 대한 공격을 더욱 확대할 것으로 보인다”며 “국내 방위산업체에 대한 공격 또한 지속적으로 보고되고 있다. 특히 일부 공격 그룹은 국내 방위산업체뿐 아니라 정치, 외교 분야에 대한 공격도 함께 진행하고 있는 것으로 보아 산업 스파이가 아닌 경쟁국, 적대국의 첩보 가능성이 높다. 이와 같은 국내 방위산업체에 대한 공격은 단순 산업 기밀 유출을 넘어 국가 안보에 대한 위협이 야기되는 만큼 더욱 강력한 보안 대책과 관리를 통한 예방이 필수적이다”라고 강조했다.

이번 안랩 <국내 방위산업체 공격 동향 보고서>는 안랩 홈페이지 보안정보에서 다운로드 가능하다.

★정보보안 대표 미디어 데일리시큐!★