XSS, 검증되지 않은 리다이렉트, Session 관련 취약점들 발견

이용자, 보안패치 적용된 최신버전 4.34.24 설치해야 안전

국내 PHP 기반의 공개 웹어플리케이션 게시판인 ‘그누보드’에 대한 다수의 취약점이 발견되었다이번에 취약점을 발견한 국제정보보안교육센터(이하 i2sec)에서는 해당 웹어플리케이션 사용자들에게 주의를 당부하고 보안패치 적용과 최선버전 설치를 권고했다.이용자, 보안패치 적용된 최신버전 4.34.24 설치해야 안전

이번에 밝혀진 취약점들은 XSS, 검증되지 않은 리다이렉트, Session 관련 취약점들이 발견되었고 해당 취약점들이 발견된 버전은 그누보드 4.34.22과 그 이하의 버전도 영향을 받는다.

◇XSS 취약점

Cross Site Scripting 취약점으로, 게시판에 악의적인 스크립트를 삽입해 정상적인 액션이 아닌 부정적인 액션이 일어나는 공격이다. 그에 따라 웜, 바이러스 배포, 세션 하이재킹 공격, CSRF 공격, 피싱 공격으로 2,3차 피해로 이어 질 수 있다.

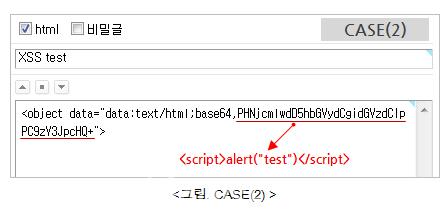

1. <object>태그를 이용한 XSS (취약점 발견자: i2Sec 하동민)

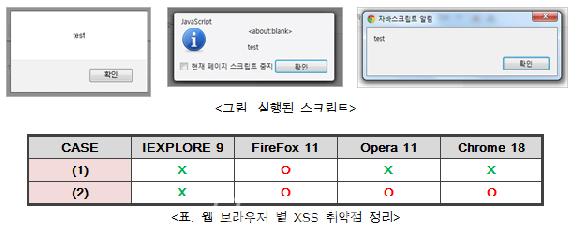

점검 대상 웹 브라우저는 IEXPLORE9 , Opera11 , Firefox11 , Chrome18 등을 이용해 모두 최신 버전으로 점검을 했다.

위의 스크립트를 게시물에 등록 한다.

이 취약점을 발견한 i2Sec 하동민씨는 “IE외의 다른 웹 브라우저의 사용률이 높아지고 있는 추세이고 이에 따라 다른 웹 브라우저에 대한 취약점들 또한 보안 대책 마련이 필요하다”며 “<object>태그에 대한 검증이 없어서 해당 취약점이 발견되었다”고 경고했다.

2. 파로스를 이용한 XSS (취약점 발견자 : i2Sec 강우창)

위의 XSS 취약점 테스트를 통해 취약점 발견 후 해당 취약점이 발견된 부분에 악성 스크립트를 삽입 해 게시물을 읽는 사용자의 세션을 가로채서 해당 사용자의 권한을 획득하는 세션 하이재킹 공격으로 이어질 수 있다.

Session(세션) 관련 취약점은 접근하는 사용자에 대해 Session을 검증하지 않아서 발생되는 취약점이다. 이번에 그누보드에서 발견된 Session 관련 취약점은 로컬 파일 삭제로써 웹 서버 내부에 있는 파일들을 삭제할 수가 있다.

검증되지 않은 리다이렉트 취약점은 신뢰되지 않은 사이트로 리다이렉트 되어 만약 리다이렉트가 되는 사이트가 공격자의 서버라면 피싱 공격을 당할 수 있어서 2,3차 피해로 이어질 수 있다.

대상 URL은 다음과 같다.

-URL: localhost/bbs/login.php?url=[hackerserver]

-URL: localhost/bbs/logout.php?url=[hackerserver]

위의 취약점들에 대한 보고서를 전달받은 그누보드 측은 취약점에 대한 패치를 수행했다.

이번 취약점을 발표한 국제정보보안교육센터(i2Sec) 하동민씨는 “사용자 중심의 웹어플리케이션으로써 XSS, 로컬파일삭제와 같은 취약점들은 타격이 클 수 밖에 없다”며 “그에 따라 해당 웹어플리케이션 사용자는 취약점에 대한 심각성을 받아들이고 발빠른 보안패치가 시급하다. 또한 그누보드를 신규로 설치하는 이용자는 반드시 보안패치가 적용된 최신버전 4.34.24를 설치해야 한다.”고 강조했다.

-패치링크: sir.co.kr/bbs/board.php?bo_table=g4_pds&wr_id=7292

[데일리시큐=길민권 기자]

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지