유동훈 소장 "스마트폰 패치 구조의 맹점...1 Day 취약점도 위협적"

안드로이드폰, drive-by download 공격 위협 심각!

안드로이드폰, drive-by download 공격 위협 심각!

유동훈 아이넷캅 연구소장은 “스마트 플랫폼 보안의 심각한 위협 요소는 취약점으로 인한 보안 위협임에도 현재까지 국내 안드로이드 스마트폰 보안은 앱 관점에 집중되어 있는 문제가 있다”고 지난 3일 개최된 코드게이트 2012 보안컨퍼런스에서 지적했다.

유동훈 아이넷캅 연구소장은 “스마트 플랫폼 보안의 심각한 위협 요소는 취약점으로 인한 보안 위협임에도 현재까지 국내 안드로이드 스마트폰 보안은 앱 관점에 집중되어 있는 문제가 있다”고 지난 3일 개최된 코드게이트 2012 보안컨퍼런스에서 지적했다.더욱 심각한 문제는 취약점에 대한 개별적인 보안 업데이트가 가능한 PC와는 달리 스마트폰은 펌웨어 업그레이드를 통해 취약점을 일괄적으로 제거하는 방법 외에 보안 업데이트를 적용할 수 있는 방법이 존재하지 않는다는 점이다.

다행히 최근 펌웨어 업그레이드는 PC와 스마트폰을 USB로 연결하지 않아도 업그레이드 진행이 가능해졌지만 여전히 업그레이드 과정에서 진행이 멈춰 부팅이 진행되지 않는 벽돌 폰이 되어버리는 문제 때문에 펌웨어 업그레이드를 꺼려하는 사용자들이 많다.

유 소장은 “구글의 메이저 업데이트 정책은 약 4개월의 패치 라이프 사이클을 가지고 있기 때문에 신규 취약점 등장 시 문제가 될 수 있다”며 “제조사와 통신사가 서비스 비용 문제로 인해 사용자에게 펌웨어 업그레이드를 진행하지 않은 사례가 발생하기도 했다”고 설명했다.

구글과 제조사가 패치를 발표했으나 미국 통신사인 AT&T사가 패치를 진행하지 않아 펌웨어 업그레이드에 3개월간의 공백 기간이 발생한 사례가 있다.

또한 구글이 발표한 신제품을 제조사가 적용하는데 까지 걸린 시간이 짧게는 2달에서 길게는 1년 이상 걸리는 문제가 있어 새로운 버전의 OS가 발표되었음에도 여전히 이전 버전의 OS를 제공하는 제조사가 4곳 이상 존재하는 심각한 문제점이 있었다.

따라서 유 소장은 “PC의 1day 공격코드가 스마트폰으로 옮겨질 경우 심각한 보안 위협을 초래할 가능성이 높은 상황”이라고 경고했다.

유 소장의 말에 따르면, 원격 공격자는 스마트폰에 존재하는 취약점을 악용하는 drive-by download 공격을 시도할 수 있다. 여기서 drive-by download 공격이란 사용자가 모르게 임의의 악성 코드를 다운로드 받아 자동으로 실행시키는 원격 공격의 일종으로 최근 이루어지고 있는 APT 공격의 대부분이 drive-by download 공격에 의해 이루어지고 있다고 해도 과언이 아니다.

공격 피해를 입게 되면 인터넷을 이용 중인 스마트폰의 사용자 권한으로 악성코드가 실행되는 심각한 보안 문제가 발생하게 된다.

이번 보안컨퍼런스에서 유동훈 연구소장은 "안드로이드 스마트 플랫폼을 대상으로 한 drive-by download 공격"이라는 주제로 취약점에 대한 통계 동향 자료를 함께 설명했다.

취약점 통계 자료 내용은 다음과 같다.

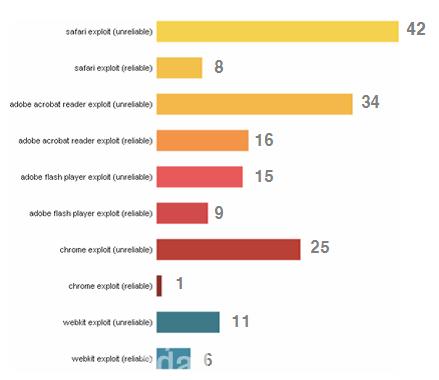

◇현존하는 브라우저 대상 공격 코드와 reliable 하게 동작하는 공격 코드 개수 비교

safari 브라우저 취약점 공격 코드 42개 중 reliable한 공격 코드는 총 8개

adobe acrobat reader 취약점 공격 코드 34개 중 reliable한 공격 코드는 총 16개

adobe flash player 취약점 공격 코드 15개 중 reliable한 공격 코드는 총 9개

chrome 브라우저 취약점 공격 코드 25개 중 reliable한 공격 코드는 총 1개

webkit library 브라우저 취약점 공격 코드 11개 중 reliable한 공격 코드는 총 6개

즉, safari, chrome 브라우저의 공격 성공률은 10~20% 미만인 반면 어도비 제품군 및 webkit library 브라우저 취약점 공격 성공률은 50~60% 이상을 차지한다는 것을 알 수 있다.

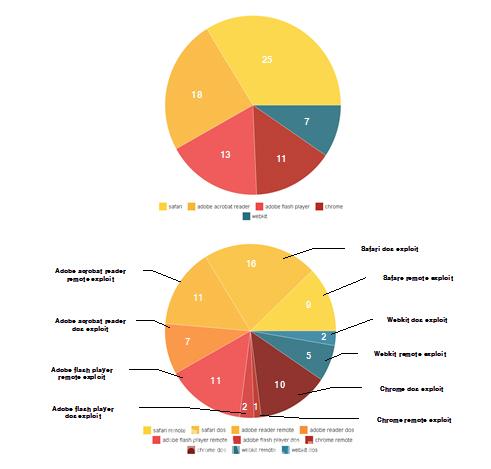

◇최근 2년간 발표된 win32 브라우저 취약점은 스마트폰에도 영향을 미침

safari 브라우저 취약점 25개 중 원격 공격이 9개 서비스 거부 공격이 16개

adobe acrobat reader 취약점 18개 중 원격 공격이 11개 서비스 거부 공격이 7개

adobe flash player 취약점 13개 중 원격 공격이 11개 서비스 거부 공격이 2개

chrome 브라우저 취약점 11개 중 원격 공격이 1개 서비스 거부 공격이 10개

webkit library 브라우저 취약점 7개 중 원격 공격이 5개 서비스 거부 공격이 2개

어도비 제품군과 webkit library 브라우저는 서비스 거부 공격보다 원격 공격 가능성이 더 높은 편이다.

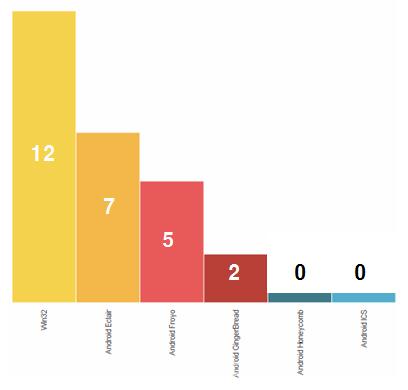

◇win32 PC 공격 코드 12개를 스마트폰으로 포팅해본 결과

Android Eclair의 경우 7개의 공격 코드에 영향을 받음

Android Froyo의 경우 5개의 공격 코드에 영향을 받음

Android GingerBread의 경우 2개의 공격 코드에 영향을 받음

12개 취약점 중에 Android Honeycomb이나 ICS에 영향을 주는 공격 코드는 없었음

결론은 0day 공격 코드가 아니라 이미 PC 상에 존재하는 1day 취약점에 관한 공격 코드일지라도 스마트폰 보안에 영향을 미치는 것을 알 수 있다는 것이다.

또한 스마트폰에 존재하는 취약점을 자동으로 공격해주는 익스플로잇 프레임워크 시스템에 대한 시연과 발견된 취약점에 대한 1day 공격코드를 개발하는 과정을 함께 시연해 관심을 끌었다.

유 소장은 “발표 내용 중에 ‘1day 익스플로잇의 역습’이라는 부제목이 강조된 이유는 취약점에 대한 패치나 보안 업데이트 관리가 어려운 스마트 플랫폼 특성 탓에 스마트폰을 대상으로 한 1day 공격코드 만으로도 0day 공격코드가 아님에도 불구하고 보안에 큰 영향을 미칠 수 있기 때문”이라고 강조했다.

[데일리시큐=길민권 기자]

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지