이번 조사는 위드이노베이션 서비스 이용고객을 대상으로 총 4,817건의 ‘협박성 음란문자(SMS)’가 발송됨에 따라 확인된 개인정보 유출 침해사고에 대한 신속한 대응과 사고 원인 분석을 통한 유사 피해 재발 방지 등을 위해 실시되었다.

조사단은 확보한 사고 관련자료인 웹서버 로그 1,560만건, 공격서버-PC 5대를 분석 및 재연을 통해 해킹의 구체적인 방법 및 절차, 개인정보 유출규모 등을 확인했다.

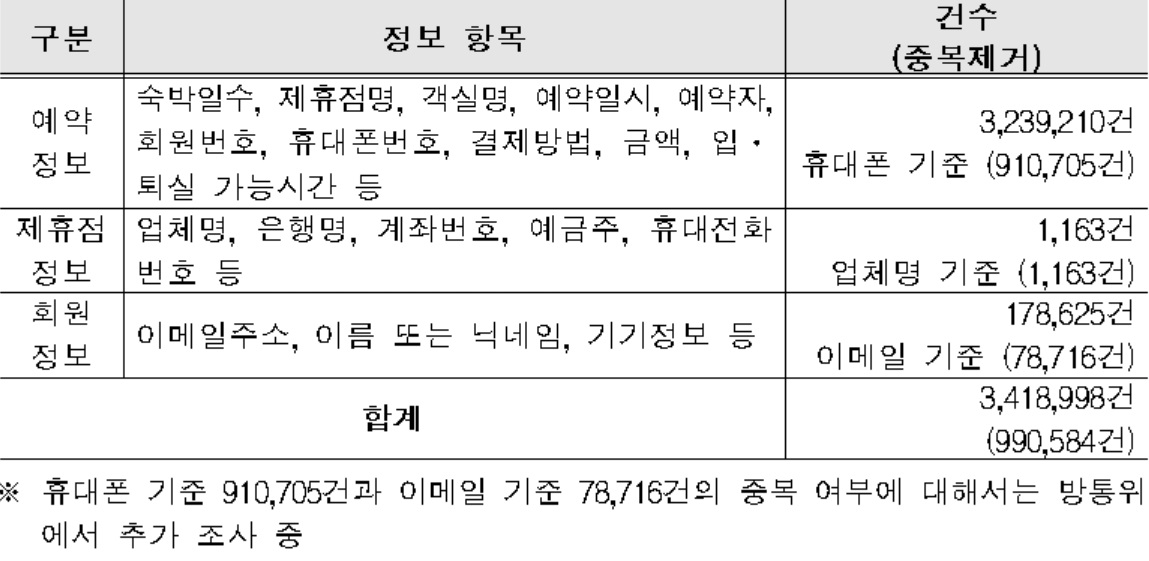

해커는 ‘여기어때 마케팅센터 웹페이지’에 SQL 인젝션 공격을 통해 DB에 저장된 관리자 세션값을 탈취했고, 탈취한 관리자 세션값으로 외부에 노출된 ‘서비스 관리 웹페이지’를 관리자 권한으로 우회 접속하고(세션변조 공격), 예약정보, 제휴점정보 및 회원정보를 유출한 것으로 조사되었다.

SQL(Structured Query Language) 인젝션은 데이터베이스에 대한 질의 값(SQL 구문)을 조작하여 정상적인 자료 이외에 해커가 원하는 자료까지 데이터베이스로 부터 유출 가능한 공격기법이다.

Session ID는 웹 통신에서 접속 또는 로그인한 사용자를 구분하기 위해 서버에서 할당하는 사용자 고유 식별값이다.

위드이노베이션 홈페이지에는 비정상적인 DB 질의에 대한 검증절차가 없어 SQL 인젝션 공격에 취약한 웹페이지가 존재했으며, 탈취된 관리자 세션값을 통한 우회접속(세션변조 공격)을 탐지, 차단하는 체계가 없는 것으로 확인되었다.

조사단은 위드이노베이션 침해사고 조사과정에서 발견된 문제점을 개선, 보완할 수 있도록 조사결과 및 개선사항 공유 등 보안강화 기술지원과 함께 위드이노베이션 홈페이지 대상으로 취약점 점검을 실시하는 한편, 지난 인터파크 개인정보 대량 유출시 효율적으로 대응하기 위해 방통위에서 마련한 ‘개인정보 유출 대응 매뉴얼’에 따라 유출 신고 및 전파, 유출통지, 이용자 피해방지를 위한 대책 수립 등이 이루어지도록 조치했다.

또 미래부는 민감한 정보를 다루는 200여개 O2O 서비스 기업에 대해 유사 피해를 차단하고 보안성을 높이기 위해 기업의 신청을 받아 보안취약점 점검 및 기술지원을 4월 13일부터 실시하고, 스타트업 등 중소기업을 대상으로 홈페이지 웹서비스 및 소스코드 취약점 점검, 디도스사이버대피소, 웹방화벽(캐슬) 등 보안도구 보급, 보안컨설팅 등 맞춤형 정보보안 지원을 강화할 계획이다.

방통위는 해당 업체의 개인정보 보호조치 위반 사항에 대해서는 ‘정보통신망 이용촉진 및 정보보호 등에 관한 법률’에 따라 과징금 부과 등 행정처분할 예정이며, 조속한 시일 내에 관련 업계를 대상으로 개인정보보호를 위한 교육 및 기술적 관리적 보호조치 준수 여부에 대한 일제 점검을 추진할 계획이다.

민관합동조사단 단장 미래부 송정수 정보보호정책관은 “정보보호 투자는 기업의 연속성 확보를 위한 선택이 아닌 필수사항으로 기업 스스로 정보보호 투자 확대와 인식제고 노력이 필요하다”라고 강조하고 “정부도 스타트업 등 중소기업을 대상으로 기본적인 정보보호 체계를 갖출 수 있도록 지원을 확대해 나가겠다”고 밝혔다.

★정보보안 대표 미디어 데일리시큐!★