작은 hole통해 보안사고 발생...보안정책은 예외없이 적용

1편에서는 사무실 보안의 필수적인 기본 항목에 대해 살펴보았다.

이어 두번째 항목에 대해 살펴보도록 하자.

◇사무실내 유휴 PC나 서버는 없는지 확인해 제거한다.

항시 보안사고는 전혀 생각하지 못한 취약한 공간 즉,뒷문으로 발생하는 경우가 많다. 그 중 하나는 바로 제대로 관리되거나 모니터링되지 않는 사무실내 유휴 PC나 서버일 수 있다. 특히 이러한 장비에는 테스트 계정이나 오래전에 사용되던 공용 계정등이 활성화되어 있을 가능성이 있어 쉽게 백도어로 악용될 수 있는 여지가 있는데, 실제로 적지 않은 보안사고가 퇴사자 등을 통해 발생되고 있는 만큼 정기적으로 유휴 장비는 없는지 체크하여 제거하거나 네트워크를 분리하여야 한다.

◇공식적인 회사 메일외 개인적인 다른 도메인의 메일은 수신하지 않도록 한다.

일반적으로 회사 메일은 anti-virus/spam 시스템 등을 통해 비정상적인 메일을 모니터링하거나 차단할 수 있으나, anti-spam/virus가 제대로 관리되지 않고, 개인적으로 사용하는 다른 메일을 함께 수신할 경우 해당 메일을 통해 유입되는 악성코드를 통해 감염될 수도 있다.

물론 사무실 내부로 유입되는 모든 트래픽에 대해 L7 수준까지 모니터링하고 차단하는 IPS와 같은 솔루션이 있다면 위협은 덜 하겠지만, 그렇지 않다면 충분히 위협요소가 될 수 있다. 따라서, 사내에서는 공식적인 회사 메일외 임의로 개인적인 메일의 사용은 하지 않도록 권고하는 것이 좋다.

◇회사 시스템의 SSO 계정 암호는 수시로 변경한다.

대부분의 인터넷 사용자들은 편의를 위해 회원 가입시에 ID와 PW를 같은 것 또는 유사한 것으로 설정하여 사용하는 경우가 많다. 즉, 포탈에서 사용하는 ID/PW나 회사에서 사용하는 ID/PW를 같거나 비슷한 것을 사용한다는 것이다.

따라서, 이를테면 개인정보가 유출된 포탈 사이트에서 사용하는 특정 유저 ID가 gildong.hong이고, PW가 test123이라는 정보를 경쟁업체에서 알게 되었다면, 이 유저가 속한 A 회사에서 사용하는 ID/PW도 같은 것을 사용할 가능성이 높다는 것이다. 이 정보를 통해 A사의 VPN이나 웹메일 시스템 정보를 확인한 후 악의적인 접속을 시도할 수도 있을 것이다. 서비스 접속 주소는 VPN. 회사이름 또는 webmail. 회사이름 등을 사용할 수도 있을 것이고, 검색엔진등을 통해 검색하여 알아낼 수도 있을 것이다.

특히, 적지 않은 회사에서는 SSO(Single Sign On)를 통해 한 계정 정보만 인증하면 VPN/E-mail/Intranet/WIKI등 지식공유시스템등 모든 내부 시스템에 접속이 가능하게 될 것이므로 그 피해는 매우 치명적일 수 있다. 이미 소규모 쇼핑몰은 말할 것도 없고, 대규모 포탈/게임 사이트의 많은 개인정보까지 노출되고 있는 만큼 반드시 회사의 ID/PW 정보는 포탈 등에서 사용하는 정보와 다르게 사용하도록 주기적으로 홍보하고 계도하여야 한다.

또한 정책적으로, 암호 복잡성을 준수하면서 수시로 변경하도록 하여야 할 것이다. 물론 무작위대입 시도를 인지하고 차단하기 위해 일정 횟수이상 암호를 틀리게 되면 lock을 거는 것도 피해를 줄일 수 있는 방법이 될 것이다.

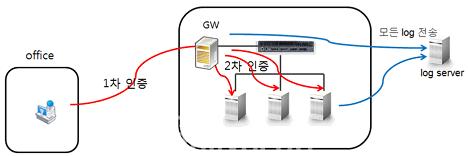

◇별도의 게이트웨이(GW) 서버를 둬 주요 서버의 접속은 반드시 GW 장비를 거쳐 가도록 구성해야 한다.

일반적으로 IDC에 웹이나 DB등 주요 서버를 운영할 때, 앞단에 방화벽을 설치하였다 하더라도 대부분 사무실IP대역은 All 로 허용하는 경우가 대부분이다. 그러다 보니, 업무 편의성을 위해 사무실내 PC에서 각 서버에 터미널 서비스나 ssh등을 통해 직접 접속이 가능하도록 하는 경우가 대부분이다.

게다가 내부에서는 사설IP를 사용하면서 외부에 접속시 하나의 공인IP로 NAT되는 환경이라면 해당 공인 IP를 허용하여야 하므로 결국 사무실내 한 직원의 PC가 감염되면 이를 통해 IDC내 모든 서버에 접속이 가능하게 되는 문제가 있다. 이러한 구조로는 여러가지 심각한 문제점이 발생하게 되므로, 이를 개선하기 위해 다음과 같은 구성이 권장된다.

- IDC에 GW서버를 둘 경우에는 VPN과 사무실 대역만 접근을 허용하도록 한다.

- GW 서버는 유저별로 계정생성을 하고 공용계정은 절대 사용하지 않는다.

또한 계정은 별도로 사용하지 말고, 회사의 AD/LDAP등과 연동하여야 퇴사등의 경우 관리가 될 수 있다.

- IDC내 에지 서버들은 이 GW에 대해서만 접속 가능하도록 ACL 구성해야 한다.

- GW 서버에서 입력하는 모든 명령어는 local 뿐만 아니라 remote syslog를 통해 원격의 특정 서버로도 남도록 한다.

- 별도의 제한된 쉘 및 wrapper(내부적으로 shell을 호출하는 프로그램)를 이용하여, 가능하면 GW에서 접속 가능한 서버의 등급과 권한을 다르게 하여 DB등 주요서버의 접근권한을 엄격하게 제한한다.

- 아울러, 운영상의 편의를 위해 특정인의 PC에서 DB서버에 직접 접속이 가능하게 설정하는등의 예외사항을 두면 안 된다.

◇VPN 사용시 기본적인 ID/PW외 OTP등의 추가적인 인증을 활용한다.

기본적으로 외부에서 내부의 자원에 접근하려면 VPN이 가장 일반적인 방법이다.이때 VPN인증은 주로 ID/PW로만 하는 경우가 대부분인데, 앞에서 언급한 바와 같이 ID/PW는 여러가지 경우를 통해 이미 노출되었거나 향후 노출될 가능성이 있으므로 이것만으로 인증하는 것은 위험할 수 있다. 이를 위해 최근에는 OTP(One Time Password) 솔루션을 같이 활용하여 2 Factor 인증을 하는 추세이다. 이를 활용할 경우 설사 ID/PW가 노출되어도 핸드폰으로 전송되는 OTP 정보가 없으면 원천적으로 외부에서의 접근이 불가하므로 위험을 줄일 수 있는 장점이 있다.

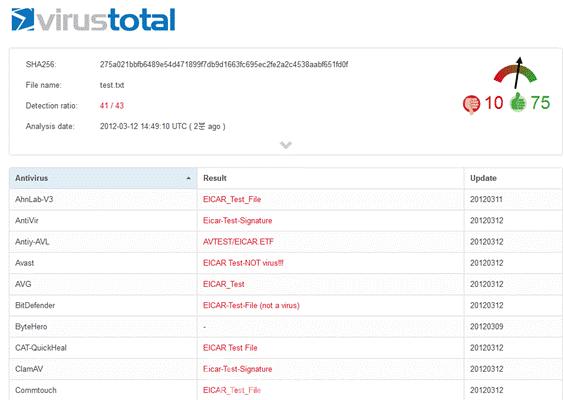

◇의심이 되는 첨부 파일이나 바이너리는 virustotal에서 검색해 본다.

백신의 종류가 수십가지가 되는 만큼 바이러스에 따라 특정 백신에서만 감지되는 경우가 많다. 그렇다고 모든 백신을 설치할 수도 없는 만큼 설사 본인의 백신에서는 안전하다고 나왔다 하더라도 의심이 되는 경우에는 virustotal.com 에 파일을 업로드하여 즉시 확인해 보도록 하는 것이 좋다. 특히나 외부에 노출되거나 고객에게 발송되는 파일이라면 필수적으로 이 작업을 하여야 할 것이다. virustotal은 파일을 업로드하면 실시간으로 수십여개 백신에서의 탐지 결과를 보여주므로 매우 유용하게 사용할 수 있을 것이다.

지금까지 살펴본 내용들은 그다지 획기적이거나 새로울 것은 없다. 모두들 기본적으로 알고 있는 내용들이지만 실제로는 여러가지 핑계와 이유로 다양한 예외상황이 존재하는 것이 사실인데, 이러한 작은 hole을 통해 보안 사고가 발생하는 것이니만큼 보안정책은 예외없이 적용되도록 하여야 할 것이다.

[글. 홍석범 씨디네트웍스 부장 antihong@gmail.com]