한국인터넷진흥원은 ‘TTPs #8 : Operation GWISIN-맞춤형 랜섬웨어 공격 전략 분석’ 보고서를 9월 2일 발표하고 귀신 랜섬웨어 유포 조직의 TTP에 대해 상세한 분석 내용을 공개했다.

KISA 종합분석팀에서 블로그에 공개한 ‘귀신 랜섬웨어 사고에서 확인된 공격의 전략, 전술 분석' 내용은 다음과 같다.

“You have been visited by GWISIN.”이라는 말과 함께 감염사실을 알리는 귀신 랜섬웨어는 여타 랜섬웨어 사고와 달리 피해기업의 비즈니스 이해도가 월등히 높고, 국내에서 널리 이용되고 있는 솔루션의 활용이 능숙하다는 차별성이 존재한다.

또한 사고분석을 지연 및 방해하기 위해 국내 수사기관을 열거하는 행위와 국내에서 사용되는 인증제도(ISMS-P)를 언급하는 등 공격자는 한국 보안시장에 대한 지식을 보유하고 있다고 판단된다.

현재, 귀신 랜섬웨어의 실행인자 및 랜섬노트 상에 기업명이 노출되는 특수성으로 인해 정보공유가 원활하지 않고, 그로 인해 은닉된 공격자는 그들이 말하는 것처럼 귀신과 같이 다른 타겟을 공격하고 있다.

한국인터넷진흥원은 이번 조사를 통해 크게 5가지의 인사이트 확인 할 수 있었다고 전했다.

△Defense Evasion 기법을 다수 적용

△웹 취약점과 웹셸을 공격에 적극 활용

△보안장비 탐지를 회피하기 위해 시스템 기본 명령어 활용 및 최소한의 악성코드 사용

△국내 보안 솔루션 등 기업 보안환경에 대한 지식과 비즈니스 이해도가 높음

△기관들의 수사, 대응 및 조치를 방해하기 위해 기만 작전을 펼침

귀신 랜섬웨어 그룹은 Defense Evasion 기법을 다수 적용했다. 감염된 시스템의 분석을 방해하기 위해 모든 이벤트로그를 삭제하고, 복구 방지를 위해 볼륨쉐도우카피를 삭제한다. 또한 랜섬웨어 감염 시 안전모드로 부팅하여 백신 탐지를 회피한다. 랜섬웨어는 시리얼 코드와 라이선스 코드를 입력 받아야지만 정상 동작토록 설계되어 악성코드 확보만으론 분석이 불가능하다. 안티 포렌식 기능이 잘 적용된 것으로 보아 공격자는 침해사고 분석에도 지식이 있는 것으로 분석했다.

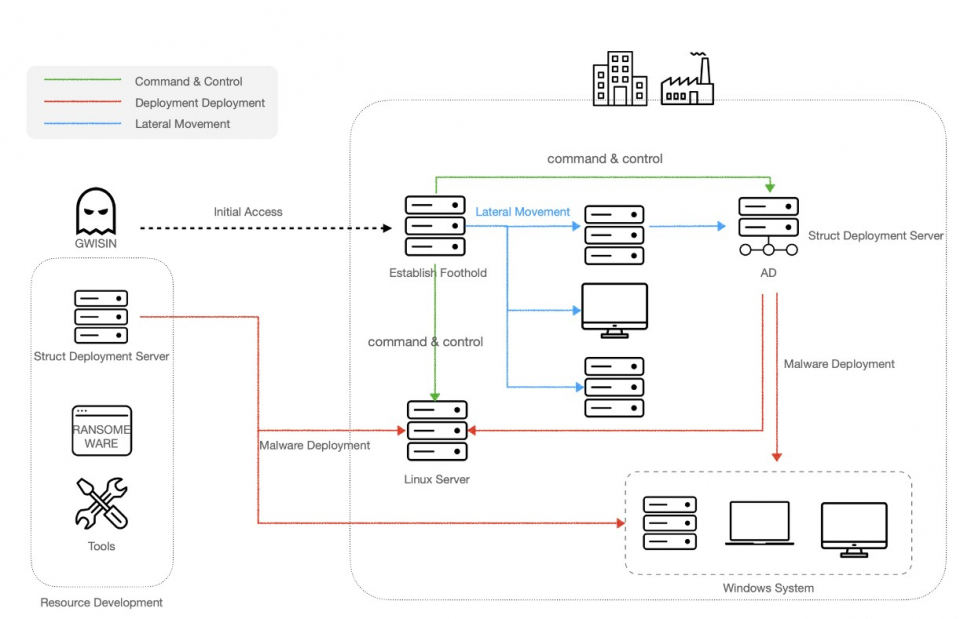

해당 그룹은 최초 침투 시 웹 취약점을 주로 사용했다. 또한 악성코드 내부전파에도 내부의 웹서버에 웹셸을 업로드하여 명령제어 서버로 활용하는 모습을 보인다. IIS 웹 서비스를 직접 설치하여 랜섬웨어 배포에 활용하기까지 한다.

보안장비 탐지 회피를 위해 OS 시스템의 기본 명령어를 잘 활용한다. 패스워드 추출 도구인 Mimikatz를 사용해 패스워드를 확보하는 대신 lsass 프로세스의 메모리를 덤프하여 패스워드를 추출한다. 원격제어 악성코드를 통해 명령을 하달하는 대신 WMIC, WINRM, SMB 명령을 통해 악성코드를 실행한다.

또, 침투를 위해 국내 솔루션(통합 관리, 보안, 파일공유)등 다수의 솔루션을 악용했다. 통합관리솔루션의 파일 배포 실행 기능을 이용해 랜섬웨어를 감염시키거나 특정 보안 솔루션의 설정파일에 백도어 기능의 코드를 숨겨 탐지를 회피하기도 했다.

또 국내 DRM 솔루션 등 기업 내부에서 사용하고 있는 솔루션과 비지니스를 이해하고 이를 통해 더 위협적으로 기업에게 협박을 가한다. 예로, 공격자는 랜섬노트에 정보보호 관리 체계가 잘 지켜지지 못했다 라는 문구를 적어놓았다. 이 문구에 보면, 국제표준 정보보호 관리체계인 ISO27001 뿐만아니라, 국내에서만 시행하고 있는 ISMS-P, PIMS같은 국내에서만 시행중인 정보보호 관리체계를 명시하고있다.

악성코드의 실행 인자, 랜섬노트 등에 피해 기업의 기업명을 삽입해 악성코드 공유 나 신고하기 어렵게 만들었으며, 뿐만아니라 국내 경찰, KISA 같은 침해사고 신고 기관은 도움을 줄 수 없으니 연락하지 말라며 기만작전을 통한 수사기관에 신고와 분석을 방해하려는 움직임을 보인다.

종합분석팀은 “귀신 랜섬웨어 공격은 정확히 국내에 초점이 맞춰진 공격이며, 국내 사정에 대해 잘 알고 있거나 위협을 수행하기 이전에 많은 사전조사가 이루어진 것으로 보인다”고 전했다.

이어 “기업들은 외부에서 내부로 접근하는 접점을 줄여 침해를 완벽히 차단하려는 노력에 초점을 맞추고 있다. 이러한 노력은 망분리(Air Gap), 공격표면관리의 유행을 통해 확인할 수 있지만, 기업의 보안성 제고 활동들은 공격자의 침투가능성을 낮춰줄 뿐, 결코 어떠한 방법으로도 모든 침투를 막아낼 수는 없다”고 강조했다.

랜섬웨어 공격 대응 방안에 대해서도 조언했다.

랜섬웨어 공격자의 핵심 목표 중 하나인 많은 자산을 감염시키려는 행위를 저지하려면 내부 인프라 모니터링이 필요하다. 상기 침해사고에서도 비정상적인 웹 서비스가 운용되며 피해가 확산되었는데, 외부로부터의 침입을 대응하는 노력의 일부만 적용했더라도 공격을 지연시킬 수 있다는 것이다.

또 랜섬웨어 사고에 한해 혹은 모든 침해 사고에 대해서도, All or Nothing의 패러다임이 확산을 저지하는 방향으로 전환되어, 공격이 성공하더라도 피해를 최소화할 수 있도록 보안 활동이 개선되어야 한다고 조언했다.

이번 보고서는 KISA 침해사고분석단 종합분석팀(이재광, 김광연, 이태우, 김동욱, 이슬기, 윤지노, 김가영)에서 집필했다.

보다 상세한 내용은 이 링크(클릭)를 참고하면 된다.

★정보보안 대표 미디어 데일리시큐!★