미국 정부(사이버인프라보호청(CISA), 연방수사국(FBI), 사이버사령부(CNMF))는 북한의 지능형지속공격(APT: Advanced Persistent Threat) 해킹 조직인 김수키(Kimsuky) 관련 합동경보를 지난 10월 27일 발령했다.

미국 정부는 김수키 조직에 대해 2012년부터 활동해온 해킹 조직으로, 북한 정권의 국제적 정보수집임무를 수행 중인 것으로 판단하고 있다.

또 이 조직은 한국, 일본, 미국의 전문가, 연구소, 정부기관 등을 대상으로 정보수집 활동을 전개하고 있으며, 한반도, 핵정책, 제재와 관련된 외교정책, 국가안보 문제 관련 정보 수집에 집중하고 있다고 밝혔다.

더불어 사회공학, 스피어피싱, 워터링홀 등의 기법을 활용해 정보를 탈취하고 있다며 공격 대상이 될 수 있는 개인 및 조직들이 사이버 보안을 강화하고 사이버위협에 대한 인식을 제고할 것을 권고했다. 또 스피어피싱에 대한 보안 조치, 다양한 인증 방안(multi-factor authentication) 사용, 사용자 인식 제고 훈련 등 위협 경감 조치 실시를 강조했다.

공격 기술에 대해서도 설명했다. 김수키 조직은 다양한 스피어피싱과 사회공학적 기법을 활용해 피해자 전산망에 최초 접속을 시도한다.

주로 △웹 호스팅 계정정보(credentials) 악용 △공격대상에 이메일로 신뢰를 쌓은후 악성코드가 감염된 첨부파일 및 링크 발송(사례, 기자를 사칭해 인터뷰 제안메일 발송) △코로나19, 북핵 문제 등의 주제를 이용한 스피어피싱 시도 등이 포착됐다.

이 조직의 공격 지속성은 △악성 브라우저 확장자(browser extensions) △시스템절차 변경 △autostart 실행 조작 △원격 데스크톱 프로토콜(RDP) 등을 통해 지속성을 확립한 후, 로그인 비밀번호 정보를 취득해 멀웨어 공격을 감행한다.

권한 상승(Privilege Escalation)은 △Startup 폴더에 스크립트 삽입 △신규 서비스 창설․운영 △디폴트 파일 변경 △explorer.exe에 악성코드 주입 등 잘 알려진 권한 상승 기법을 사용하고 있다.

방어 회피(Defense Evasion)는 △보안 도구 불능화 △파일 삭제 △메타스플로잇 사용 등 방어 회피 기법을 사용한다.

자격증명 접속(Credential Access)은 △웹브라우저, 파일, 키자동기록기(keylogger) 등으로부터 자격증명을 수집하기 위해 합법적 도구들과 정보망 탐지기(network sniffer)를 이용하고 있다.

이어 피해자의 운영시스템 명령 메시지(command prompt)를 이용해 피해자 컴퓨터 및 네트워크의 시스템 정보와 파일 구조를 기록(enumerate)하고, 한글문서(HWP) 멀웨어 및 키자동기록기(keylogger)를 통해 피해자 시스템으로부터 데이터를 수집한다.

지휘․통제를 위해 수정된 TeamViewer 클라이언트(버전 5.0.9104)를 활용하고 탈취한 데이터를 유출하기 위해 이메일, RC4 key, 또는 117-바이트 버퍼 등을 활용한다.

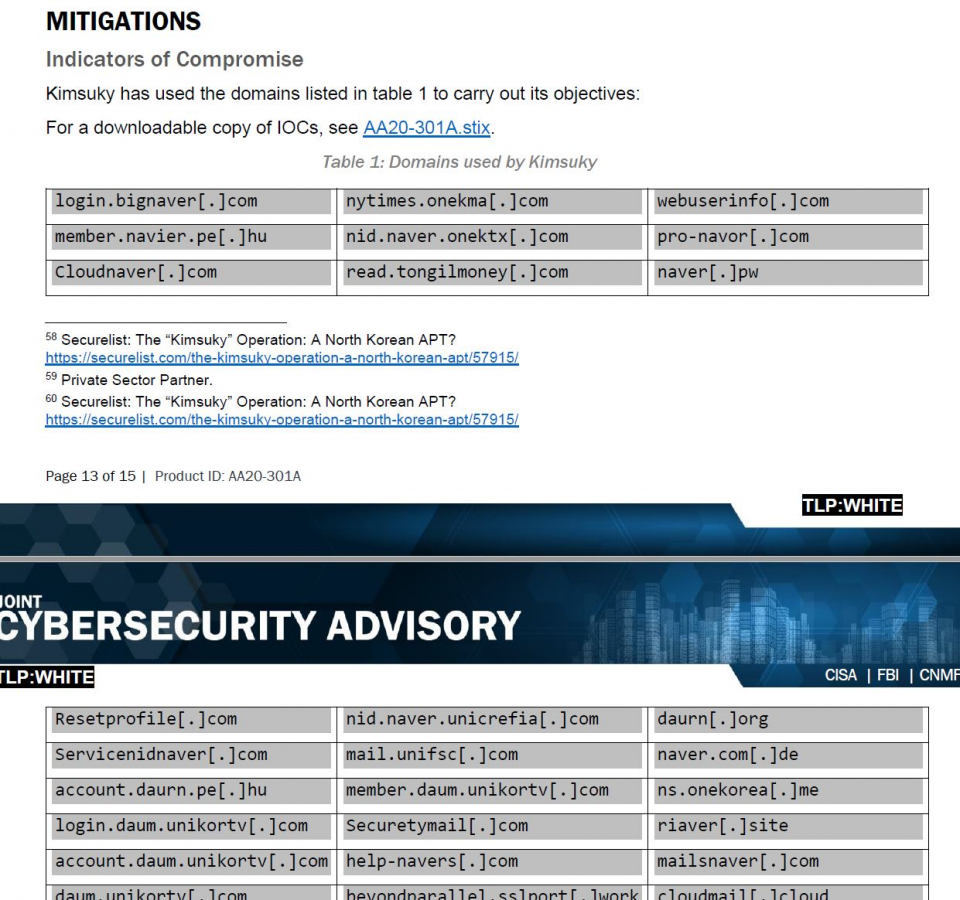

경감 조치는 데일리시큐 자료실에 올라와 있는 미국 합동경보 원본을 참조하면 된다.

★정보보안 대표 미디어 데일리시큐!★