지난 11월 3일 마치 미국 대선 예측과 관련된 언론사 문건처럼 위장한 악성 HWP 문서 파일이 바이러스 토탈 서비스에 등록된 것이 확인 됐다. 분석결과 북한 정부와 연계된 해킹조직 탈륨의 소행으로 조사됐다.

이스트시큐리티 ESRC(시큐리티대응센터)에 따르면, “그동안 악성 HWP 문서는 주로 포스트 스크립트 취약점과 셸코드를 결합한 공격이 상대적으로 높았다”며 “그러나 관련 취약점의 문제가 해소된 한컴 오피스 최신 제품의 보급이 확대되자, 한국대상 공격자들이 객체 연결 삽입(Object Linking and Embedding, OLE) 기능을 교묘히 악용하고 있다”고 설명했다.

참고로 OLE 기능은 마이크로 소프트사가 개발한 기술로서 문서와 기타 객체에 연결과 삽입을 도와주는 연결규약으로 정의되고, 문서 파일에서 활용도가 많은 편인데, 한컴 오피스 제품에서는 '객체' 대신 '개체'라는 표현을 사용한다.

이번에 발견된 악성 HWP 파일은 악성 'BIN0001.OLE' 데이터가 삽입되어 있다.

OLE 내부를 살펴 보면, 악성코드 제작자가 VBS(비주얼 베이직 스크립트) 명령을 삽입한 내용과 제작 폴더 경로를 확인할 수 있다.

제작자가 사용한 폴더 경로는 아래와 같고 바이러스 제작(Build Virus), 제작 시점 11월 01일(1101), VBS 이름 등의 의미가 담긴 것을 볼 수 있다. 물론, 변종에 따라 해당 경로는 조금씩 다르게 표시된다.

F:\Sheet\_Build_Virus\1101\Hancom.Configuration.VBS

그리고 VBS 코드에는 한국의 특정 병의원 사이트 주소가 명령제어 서버로 지정된 것을 알 수 있다. 해당 웹 사이트는 해커의 지령 서버로 노출된 상태다.

악성 VBS 코드가 작동되면 C2 서버의 PHP 인자값을 받고, 준비된 추가 명령을 수행하게 된다.

실제 악성 HWP 문서가 실행된 후, 어떤 절차를 통해 OLE 데이터와 VBS 코드가 연결될까.

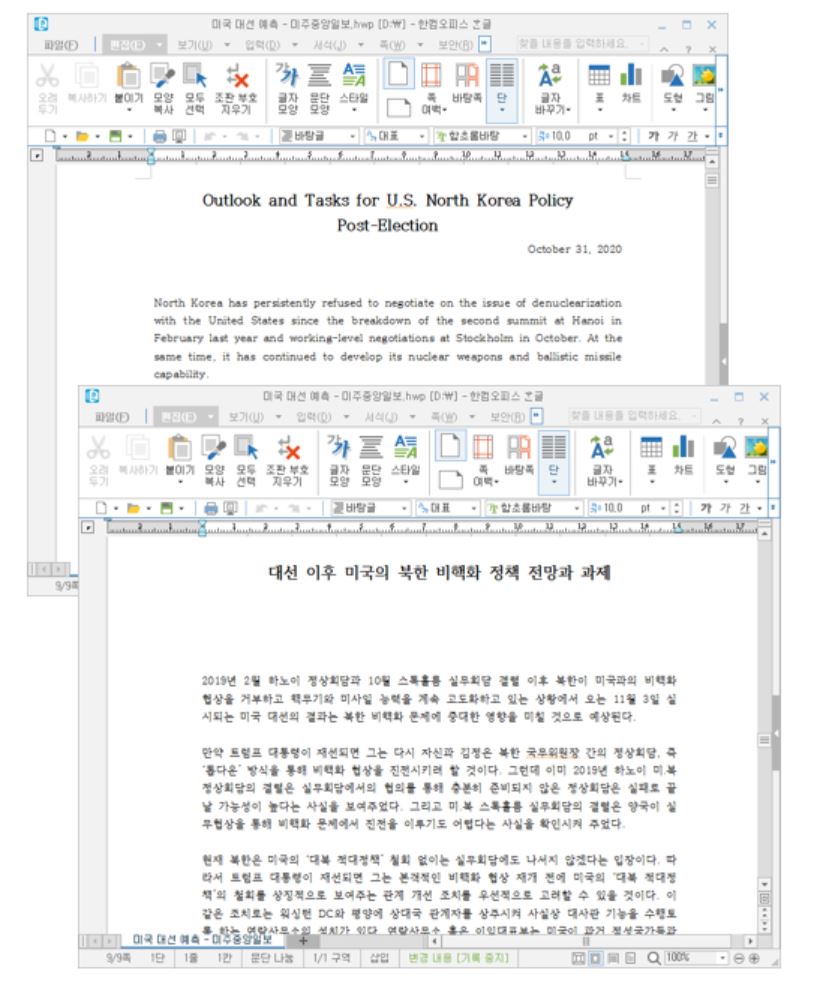

해당 본문의 첫 페이지는 영어로 'Outlook and Tasks for U.S. North Korea Policy Post-Election' 제목을 담고 있는데, 실제 이 내용은 미국 정성장 윌슨센터 연구위원(세종연구소 수석연구위원)이 전망한 내용으로 확인된다.

그리고 6페이지부터는 한글로 작성된 내용이 포함되어 있다.

해당 문서에는 OLE 데이터가 눈에 띄지 않도록 교묘하게 숨겨져 있지만, 설정 변경을 통해 확인이 가능하다.

더불어 삽입된 위치에 접근시 자동으로 생성되고 클릭할 경우 악성 VBS 명령이 수행되지만, 한컴 오피스 제품에서 버전 및 설정에 따라 보안 경고 메시지를 띄어 준다.

따라서 보안 경고 메시지가 보여질 경우 절대 [열기]나 [한 번 허용] 등을 하지 않도록 주의하고, 반드시 [취소]를 선택하는 것이 안전하다.

VBS 코드가 실행되면 내부 명령에 따라 다음과 같은 기능이 단계적으로 작동합니다. 다만, 위협 행위자는 분석환경 및 접속자 등을 아이피(IP)로 기록해 중복 접근자에게 내부 명령이 쉽게 노출되지 않도록 나름 치밀한 서버접근 규칙을 적용한다.

이러한 방식은 기존 탈륨(=김수키) 조직의 '스모크 스크린(Smoke Screen)' 위협 캠페인과 동일한 전술, 기법, 절차(Tactics, Techniques and Procedures, TTPs)를 가진다.

더불어 기존에 여러번 공개된 바 있는 'pre.hta', 'suf.hta', 'cross.php?op=인자값' 등의 구성이 모두 동일한데, 이번에는 'pre.hta'가 생략 되었지만 실제 C2 서버에 존재하는 것은 확인되었다.

'cross.php?op=1' 단계에서는 MS 오피스 VBA 레지스트리 보안 설정 변경과 수집된 로그정보 전달규칙 등을 선언 합니다.

이때 사용하는 폼 데이터 바운더리 문자열은 기존 탈륨 조직이 여러차례 사용한 바 있다.

그리고 GetInfo 서브함수를 통해 윈도우 운영체제의 각종 시스템 정보와 프로세스 목록, 설치된 프로그램 리스트를 'sr011.xml' 파일로 만들고, certutil.exe 프로그램의 Base64 인코딩 기능을 통해 'sr011.xml' 파일을 'conv.xml' 파일로 변환한다.

'conv.xml' 파일 변환 과정 후에 작업스케줄러 생성 명령을 통해 매 1시간 마다 C2 서버의 'suf.hta' 주소로 접속해 실행되도록 설정한다.

이때 사용된 이름은 마치 한국 보안회사인 A사 프로그램 업데이트처럼 위장했다.

'suf.hta' 명령이 실행되면, 'cross.php?op=3' 단계로 이어지고 파워셸 롤러(PowRol) 서브 함수를 통해 'cross.php?op=2' 주소로 다시 연결된다.

물론, 이외에도 정보 수집 기능은 계속 포함되어 있다.

탈륨 조직은 미국 마이크로소프트사가 북한과 연계된 해킹조직으로 정식 고소해 현재 궐석 재판이 진행 중인 가운데, 대한민국을 상대로 한 다양한 APT(지능형지속위협) 공격도 감행 중이다.

특히 HWP, DOC 등의 문서 파일 기반의 공격뿐만 아니라, WSF와 EXE 실행파일을 이용한 공격까지 포함하면 말 그대로 파상공세를 펼치고 있다.

ESRC 관계자는 “이들의 사이버 첩보 활동을 오랜 기간 추적 관찰한 결과, 전략 전술이 꾸준히 발전하고 고도화되고 있어 더 많은 연구와 방어 노력이 필요하다”며 “다가오는 미국 대통령 선거 등 국제적으로 관심이 높은 키워드나 호기심을 유발할 수 있는 내용이 해킹 공격에 좋은 먹잇감이 될 수 있다는 것을 항상 명심하고, 유사한 보안 위협에 현혹되거나 쉽게 노출되지 않도록 더 많은 관심과 보안실천 노력이 필요하다”고 강조했다.

[하반기 최대 정보보안&개인정보보호 컨퍼런스 PASCON 2020 개최]

-날짜: 2020년 11월 10일 화요일

-장소: 서울 양재동 더케이호텔서울 2층 가야금홀

-대상: 공공, 금융, 기업 정보보안 및 개인정보보호 실무자

(이외 보안실무와 관련 없는 등록자는 참석이 제한 될 수 있습니다.)

-교육이수: 공무원, 기업 보안의무교육 7시간 인정. CPPG, CISSP 등 교육인정

-전시회: 국내외 최신 보안솔루션 트랜드를 한 눈에

-사전등록: 클릭

-참가기업 모집중: mkgil@dailysecu.com으로 문의

★정보보안 대표 미디어 데일리시큐!★