KISA 인터넷침해대응센터 침해사고분석단 종합분석팀은 1일 ‘홈페이지를 통한 내부망 장악’ 보고서를 공개했다. KISA가 최근까지 공격을 받은 국내 기업 시스템을 2개월에 걸쳐 분석하고 조치한 내용을 종합한 보고서라 의미가 크다.

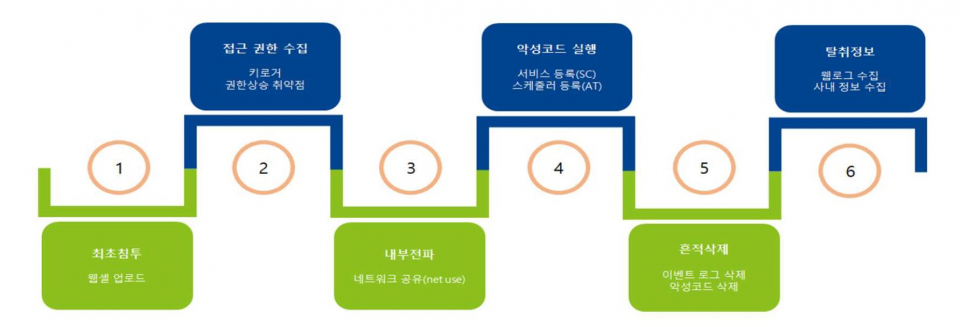

보고서에 따르면, KISA 조사결과 도출된 TTPs(공격자의 전략과 전술, 그리고 그 과정)는 다음과 같다.

①최초 침투

공격자는 외부에 노출되어있는 사내 홈페이지를 통해 최초로 접근을 시도하였다. 이후 특정 계정으로 로그인을 단번에 성공한 것으로 보아, 외부 노출 페이지와 계정정보를 기존에 미리 수집한 것으로 추정된다.

공격자는 게시판에 존재하는 파일 업로드 취약점을 이용하여 웹셸을 업로드하고 이를 통해 서버를 제어한다.

②접근 권한 수집

웹셸로 접근했기 때문에 웹 서비스 권한만 소유한 공격자는 추가적인 악성행위를 위해 운영체제에 존재하는 취약점을 이용해 권한 상승을 시도했다.

이후 추가적인 계정 정보를 수집하기 위해 키로깅 악성코드를 설치한다.

③내부전파

권한 상승에 성공한 공격자는 이후 추가적인 전파를 위해 네트워크 공유를 이용한다. 이때 같은 계정을 사용하거나 세션이 유지되고 있는 서버에 대한 접근에 성공한다.

④악성코드 실행

이후 공격자는 at 명령어를 이용해 악성코드를 스케줄러에 등록해 실행하거나, sc명령어를 이용해 서비스로 등록해 실행시킨다.

⑤흔적 삭제

공격자는 공격을 마치거나 또는 거점으로서 일시적으로 이용한 서버에 대해서는 이벤트로그를 삭제하거나 악성코드를 삭제함으로써 공격의 흔적을 지운다.

⑥탈취 정보

공격자는 최종적으로 악성코드의 명령을 통해 사내 정보를 수집하며, 웹 페이지가 운영되는 서버에서는 웹로그도 수집한다.

보고서에는 각 단계별 상세한 공격 분석 내용들이 포함돼 있다.

이번 보고서는 파일 업로드 취약점으로 최초 침투 후, 내부 서버로 확산해 정보 수집을 위해 주요 시스템에 악성코드를 심어 원격제어를 수행하는 공격 유형을 상세히 설명하고 있다.

피해 시스템은 네트워크 공유가 활성화되어 있고 내부 주요 시스템에서도 동일한 계정을사용했다. 공격자는 이를 통로로 자유롭게 드나들면서 정보수집 및 악성코드 전파 행위를 수행했다. 이후 주로 스케줄러를 이용해 시스템을 최초 감염시키고 서비스로 등록함으로써 원격제어 악성코드의 지속성을 확보한다.

인터넷침해대응센터는 “이러한 공격 전술로 미루어, 외부에서 접속 가능한 홈 페이지의 파일 업로드 기능을 점검해 취약점 존재 여부를 확인해야 하고 불필요한 네트워크 공유를 해지해야 한다”며 “네트워크 공유를 사용해야 한다면, 시스템 별로 접근권한을 분리하고 계정도 모두 다른 비밀번호를 사용해야 한다”고 강조했다.

이어 “외부로부터 로그인 시도가 있을 경우 보안 로그의 로그인 관련 이벤트인 로그인 시도, 로그인 성공을 확인해 외부로부터 비정상 접속이나 내부의 정상적인 접속인지 확인해야 한다”고 밝히고 “또한 시스템 이벤트 로그의 서비스 관련 이벤트인 서비스 등록, 서비스 실행, 실행 시 오류를 주기적으로 모니터링해 비정상 서비스 실행 여부를 확인해야 한다고 덧붙였다.

보다 상세한 내용은 ‘홈페이지를 통한 내부망 장악’ 보고서를 참조하면 된다. KISA 인터넷보호나라 홈페이지에서 다운로드 가능하다.

★정보보안 대표 미디어 데일리시큐!★