웹툰 보기 위해 접속한 사용자, 악성코드 감염 위험 커

최근 악성코드 동향을 살펴보면, 8월 4주차에는 3주차와 달리 신규 경유지와 전체 발견된 유포지가 모두 감소한 것으로 집계되었다. 특히 신규 경유지 같은 경우에는 활동이 한산했음에도 불구하고 중소기업부터 일정 규모의 사이트까지 악성링크가 삽입된 결과 파급력은 일정 수준 유지하는 모습을 보였다. 발견된 악성링크에서는 CK Exploit Kit과 네이버 피싱 등의 다양한 공격이 발견되었다.빛스캔(대표 문일준)에 따르면 “사용자 방문이 많은 웹사이트에 대한 지속적인 악성링크 삽입과 CK Exploit Kit의 새로운 버전 출시 등의 영향으로 인해 위협 수준은 3주차와 비슷했다. 특히 CK Exploit Kit은 3주차는 8.11 버전으로 CVE-2015-3133 취약점이 추가되었으며, 4주차에는 다시 8.20 버전으로 업데이트되었고, 해당 버전에서는 CVE-2014-6332 취약점이 제거되고, 새로운 악성링크가 삽입되었지만 직접적인 공격코드가 삽입되진 않았다”고 설명했다.

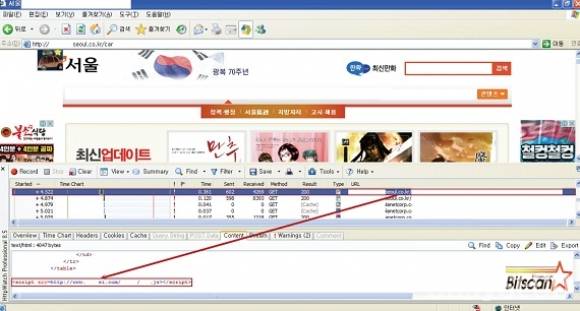

또 회사 측은, 지난 주말 국내 유명 언론사 만화 컨텐츠 페이지의 내부 공용 모듈에서는 악성링크가 삽입되어 웹툰을 보기 위해 접속한 사용자들이 악성코드에 감염될 수 있는 위험에 노출시켰으며 동시에 중앙XX 만화 페이지에서도 동일한 악성링크가 발견되었다고 주의를 당부했다.

회사 관계자는 “더욱 우려되는 점은 8월 21일 이전에도 해당 일간지를 통해서는 악성링크가 삽입되었던 이력이 있기 때문에, 앞으로도 지속적으로 악성링크가 삽입될 가능성이 높은 상태”라며 “해당 사이트를 통해서 발견된 악성링크는 분석결과 CK Exploit Kit을 통해 파밍 악성코드를 다운받는 것으로 확인되었으며, 버전은 8.11과 8.20으로 확인되었다”고 밝혔다.

8월 4주차 들어서 악성링크의 움직임은 감소했지만, 언론사와 같이 영향력의 범위가 높은 사이트에서의 악성코드의 활동이 증가 하고 있기 때문에 지속적인 주의가 필요하다.

보다 상세한 보고서는 데일리시큐 자료실에서 다운로드 가능하다

★정보보안 대표 미디어 데일리시큐!★

<데일리시큐 길민권 기자> mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지