맥아피 2015년 1분기 위협보고서, 새로운 랜섬웨어 165% 증가 발표

인텔시큐리티가 발표한 ‘맥아피 연구소 위협 보고서 2015년 1분기 내용에는 새로운 랜섬웨어의 급속한 확산, 이퀘이션 그룹에 의한 HDD 및 SSD 펌웨어 공격 사례, 어도비 플래시 멀티미디어 소프트웨어를 대상으로 한 악성코드의 주요 증가에 대한 내용이 수록됐다.맥아피 연구소는 탐지가 어려운 CTB락커(CTB-Locker) 랜섬웨어 및 테슬라크립트라는 새로운 랜섬웨어의 확산과 크립토월(CryptoWall), 토렌트락커(TorrentLocker) 및 밴다코어(BandarChor)의 새로운 버전 출현으로 2015년 1분기에 새로운 랜섬웨어가 165%까지 증가했다고 공개했다. CTB락커가 확산된 원인으로는 보안 소프트웨어를 회피하는 영리한 기술, 고급 이메일 피싱, 그리고 범람하는 사이버 공간 속에 CTB락커 피싱 메시지를 삽입하여 비용을 지불하도록 유도하는 연계 프로그램 등을 뽑았다.

맥아피 연구소는 조직과 개인이 인텔시큐리티 피싱 퀴즈와 같은 도구 사용 등 피싱 이메일을 사용자가 인지하는 방법을 우선 적용해 그러한 공격을 막도록 제안한다.

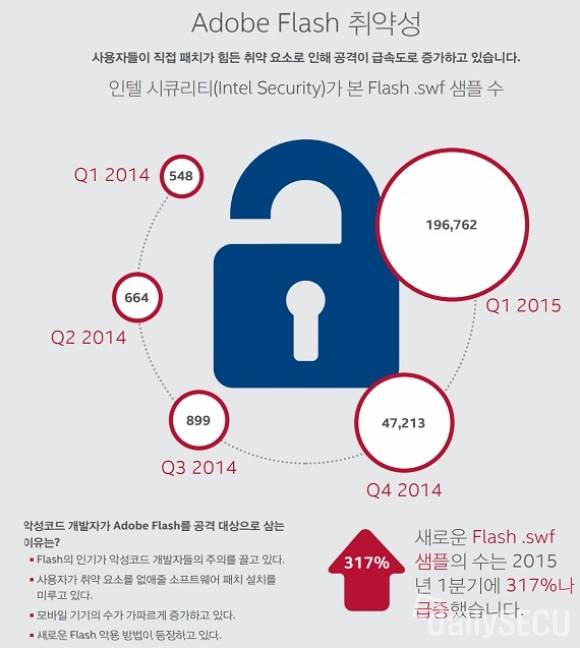

또한 1분기에는 새로운 어도비 플래시 악성코드 샘플이 317%까지 증가했고 이러한 증가가 여러 가지 요인에 기인한다고 밝혔다. 여기에는 어도비 플래시의 광범위한 사용, 어도비 플래시 패치가 있음에도 적용하지 않는 사용자, 제품의 취약점을 악용할 수 있는 새로운 방법, 어도비 플래시 파일(.swf)을 재생할 수 있는 모바일 기기 수의 급격한 증가, 일부 어도비 플래시 공격 탐지에 대한 어려움 등이 포함된다. 연구진은 자바(Java) 아카이브와 마이크로소프트 실버라이트(Microsoft Silverlight) 취약성부터 어도비 플래시 취약성까지 키트 개발자들이 악용할 수 있는 요소들이 꾸준히 변화하고 있다고 전망한다.

1분기에는 42건의 새로운 어도비 플래시 취약성이 미국의 NIST 취약점 데이터베이스에 제출되었고 이 취약점이 게시된 날, 어도비는 42건의 모든 취약점에 대하여 기 수정을 적용했다.

맥아피 연구소 수석 부사장 빈센트 위퍼는 "플래시와 같은 제품의 인기로 인해 잠재적으로 수백만 명의 사용자를 위협할 수 있는 보안 문제를 사전에 적극적으로 식별 및 완화해야 하는 노력도 필요하게 됐다"라며 "인텔시큐리티의 본 보고서는 IT업계가 위협 정보를 공유하는 업계 파트너 및 잠재적 위협을 예방하기 위해 정보에 빠르게 대응하는 기술 제공 업체 등 사이버보안 전문가를 활용해 효과적으로 보안 문제를 해결해나갈 수 있는 방안을 제시한다. "고 말했다.

맥아피 연구소는 취약점을 해결하기 위한 공급업체의 노력과 더불어 회사 및 개인 사용자가 최신 보안 패치로 자사 제품을 꾸준히 업데이트할 것을 촉구했다.

한편 2015년 2월에 사이버보안 커뮤니티는 HDD와 SSD의 펌웨어를 악용하는 이퀘이션 그룹이라는 비밀 조직을 확인하였고, 지난 2월 노출된 다시 쓰기 모듈을 평가한 맥아피 연구소는 이 모듈이 이전에 보고된 하드 디스크 다시 쓰기 기능 외에도 SSD 펌웨어 다시 쓰기에 사용될 수 있다는 것을 발견했다. 일단 다시 쓰기가 완료되면 HDD 및 SSD 펌웨어는 감염된 시스템이 부팅될 때마다 관련 악성코드를 다시 로드할 수 있고, 해당 악성코드는 드라이브를 다시 포맷하거나 운영 체제를 다시 설치하더라도 그대로 시스템에 남게된다. 감염된 보안 소프트웨어는 드라이브의 숨김 영역에 저장된 관련 악성코드를 발견할 수 없다.

위퍼는"인텔은 하이브리드 소프트웨어-하드웨어 위협 및 공격에 대하여 심각하게 고려하고 있다. 우리는 펌웨어 또는 BIOS 조작 기능을 가진 악성코드의 자가학습된 PoC(proofs of concept)와 실제 사례를 모두 밀접하게 모니터링했으며, 이퀘이션 그룹 펌웨어 공격은 이들 집단 중 가장 정교한 위협의 일부로 평가된다. 지난 사례를 보면 가능성이 높은 표적을 대상으로 악성코드 공격이 이뤄졌기 때문에 기업은 앞으로의 위협에 대해 방어수단을 스스로 준비하여 대처해야 한다"라고 덧붙였다.

맥아피 연구소는 기업이나 기관들이 악성링크가 포함된 피싱 메시지, 악성코드에 감염된 USB 드라이브 및 CD 등 알려진 초기 공격 경로에서 위협 탐지를 강화해야 할 뿐 아니라 데이터 유출을 예방할 수 있는 솔루션을 도입을 고려하는 것이 좋다고 조언한다.

다음은 맥아피 연구소에서 2015년 1분기 동안 발견한 기타 주요 내용이다.

◇PC 악성코드의 증가=주로 소프트펄스(SoftPulse)라는 단일 애드웨어에 기인했던 PC의 새로운 악성코드 성장이 감소세를 보였다. 본 애드웨어는 2014년 4분기에 급증했다가 2015년 1분기에 다시 정상 수준으로 되돌아갔다. 안드로이드 모바일 악성코드인 "zoo"는 이 기간 동안 13% 증가했으며, 이제 4억 개의 샘플을 가지게 됐다.

◇모바일 악성코드=새로운 모바일 악성코드 샘플 수는 2014년 4분기부터 2015년 1분기까지 49% 증가했다.

◇SSL 공격=2015년 1분기 SSL 관련 공격은 2014년 4분기 기준 잠시 감소세를 보였지만 지속되고 있다. 이러한 감소는 이전 분기에 악용된 취약성 대부분을 제거했던 SSL 라이브러리 업데이트로 인해 발생했을 가능성이 높다. 쉘샥(Shellshock) 공격은 작년 말에 출현한 이후 여전히 꽤 널리 퍼져 있다.

◇스팸 봇넷=다이어(Dyre), 드리덱스(Dridex) 및 다크메일러3.슬렌봇(Darkmailer3.Slenfbot) 은 페스티(Festi) 및 다크메일러2(Darkmailer2)를 넘어 최고의 스팸 네트워크로 자리잡았으며, 제약회사, 신용카드, 소셜 미디어 마케팅 관련 스팸도 제쳤다.

보다 상세한 보고서 내용은 데일리시큐 자료실을 통해 다운로드 가능하다.

★정보보안 대표 미디어 데일리시큐!★

<데일리시큐 길민권 기자> mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지