이 피싱 메일은 지난 5월 8일에도 대량으로 유포된 바 있다. 이스트시큐리티 시큐리티대응센터(이하 ESRC)는 해당 공격이 TA505 공격 그룹에 의한 소행으로 판단하고 있다고 밝혔다.

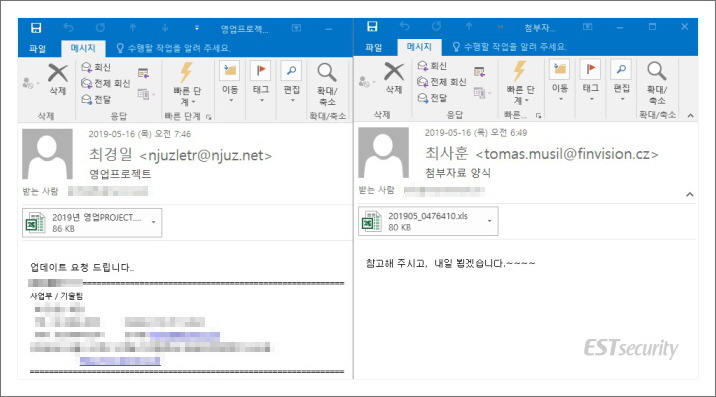

이번에 발견된 악성 메일은 다양한 중소기업과 사용자명을 사칭했으며, 메일 하단의 전자서명 서식도 보통 사용하는 서식 형식과 유사하게 도용했다.

본문 메일 내용은 한 줄 또는 두 줄로 짧지만, 전자 서명 및 실존하는 회사명과 이름을 사칭해 메일의 신뢰도를 높였다. 악성 피싱 메일에 첨부된 첨부파일은 MS 워드(.doc) 및 MS 엑셀(.xls) 파일이다.

엑셀 파일의 경우, 이전에 발견된 악성 파일과 동일하게 XML 매크로를 사용하도록 유도하는 안내 문구를 확인하실 수 있다.

악성파일을 다운로드하는 링크는 엑셀 숨김시트에 숨겨져 있으며, 윈도우 인스톨러 프로그램을 실행하는 다양한 명령어를 확인하실 수 있다.

최종 악성코드는 작성된 2가지 링크를 통해 나누어 다운로드가 진행되며, 이는 1차 다운로드 파일에서 백신 검사를 통해 최종 페이로드 탐지를 우회하기 위함이다.

이번에 수집된 워드 파일 또한 파일을 열어보면, 기존의 악성 엑셀 파일과 동일하게 XML 매크로를 사용하도록 유도하는 안내 문구를 확인하실 수 있다.

악성 파일은 특정 명령어로 C&C에서 'lsadat1'라는 악성 파일을 내려받고 최종 악성 페이로드(PE) 다운을 시도하는데, 16일 수집한 악성 샘플에서는 최종 악성코드를 제대로 다운로드하지 못하는 것으로 나타났다.

이스트시큐리티 측은 “언제 공격자가 제대로 실행되는 악성파일을 유포할지 알 수 없기때문에 출처가 불분명한 사용자에게서 온 메일에 포함된 첨부파일 다운로드에 주의해야 하며 파일을 실행하기 전에는 백신 프로그램을 이용해 악성 여부를 확인해야 한다”고 강조했다.

★정보보안 대표 미디어 데일리시큐!★