◇연재를 시작하며

2008년 2월, 국민 누구나 알고 있는 굴지의 인터넷 오픈마켓 사이트가 해킹되어 대한민국 국민 약 1800만 명의 개인정보가 유출되었습니다. 이를 시발점으로 크고 작은 개인정보 유출 사고가 발생하였고 이에 대응하며 우리나라의 법제와 판례의 법리가 보다 체계화되고 치밀해져 왔습니다.

앞으로는 4차 산업 혁명의 대표적 분야인, 빅데이터, IoT 등에서 개인정보와 같은 대량 정보를 활용할 필요성이 높아져 개인정보의 보호 뿐 아니라 개인정보의 자유로운 활용의 중요성이 대두되고 있습니다. 이러한 인식으로서 2018년 5월에 시행된 EU GDPR은 개인정보 활용의 활성화를 무엇보다 강조하고 있습니다. 우리나라 역시 작년 말 개인정보보호법, 정보통신망법, 신용정보보호법의 개정안이 국회에 발의되었습니다.

이러한 변화 속에서 2008년 유출 사고가 발생한지 10년이 지나고 있고, 2011년에 시행된 개인정보보호법은 8년을 맞이하였습니다. 이 시점에서 지난 10년간의 주요 유출 사고의 판결과 유출 사고의 영향으로 인해 우리나라 법제가 어떤 영향을 받았는지를 비교하여 전체적인 흐름을 살펴볼 의미가 크다 하겠습니다.

이에 따라 지난 10년간 발생한 개인정보 유출 사건 중 1천 만건 이상의 개인정보가 유출된 대형유출사고 8건의 판결을 살펴보고, 더불어 고유한 시사점을 가지고 있어 빼놓을 수 없는 글로벌 포털사이트에 관한 판결 1건도 살펴 보겠습니다. 이를 통해 우리나라 개인정보 분야를 아우르는 흐름을 읽어보고 실무자들이 주의해야 할 대응 방안도 제시하고자 합니다.

1. 2008년 오픈마켓 사이트 개인정보 유출 사건 발생

(대법원 2015. 2. 12. 선고 2013다43994, 2013다44003(병합) 손해배상(기))

인터넷 오픈마켓을 운영하는 A주식회사는 회원으로 가입한 판매자와 구매자 사이의 상품 중개 및 전자 상거래를 하는 회사입니다.

중국인으로 추정되는 해커는 2008년 1월 4일부터 1월 8일까지 네 차례에 걸쳐 A사의 웹 서버 중 하나인 E 서버에 침입하여 데이터베이스 서버에 저장되어 있던 A사의 회원 중 약 1800만 명의 이름, 주민등록번호, 주소, 전화번호, 아이디, 계좌번호 등의 개인정보를 자신의 컴퓨터로 내려 받는 방식으로 해킹을 하였습니다.

이 과정에서 해커는, 톰캣(tomcat) 서버로 운용되는 컴퓨터 시스템을 이용해 톰캣 서버의 관리자 페이지에 백도어 프로그램을 올린 후 IP 주소 등 시스템 정보를 획득하고 터미널 서비스를 기동하는 방식을 이용하였습니다.

A사는 2008년 2월 4일 경 이 해킹 사고를 경찰 및 관계 기관에 신고하였고, 2월 5일 경 피고 A의 회원들에게 개인정보 유출 사실을 공지하였습니다.

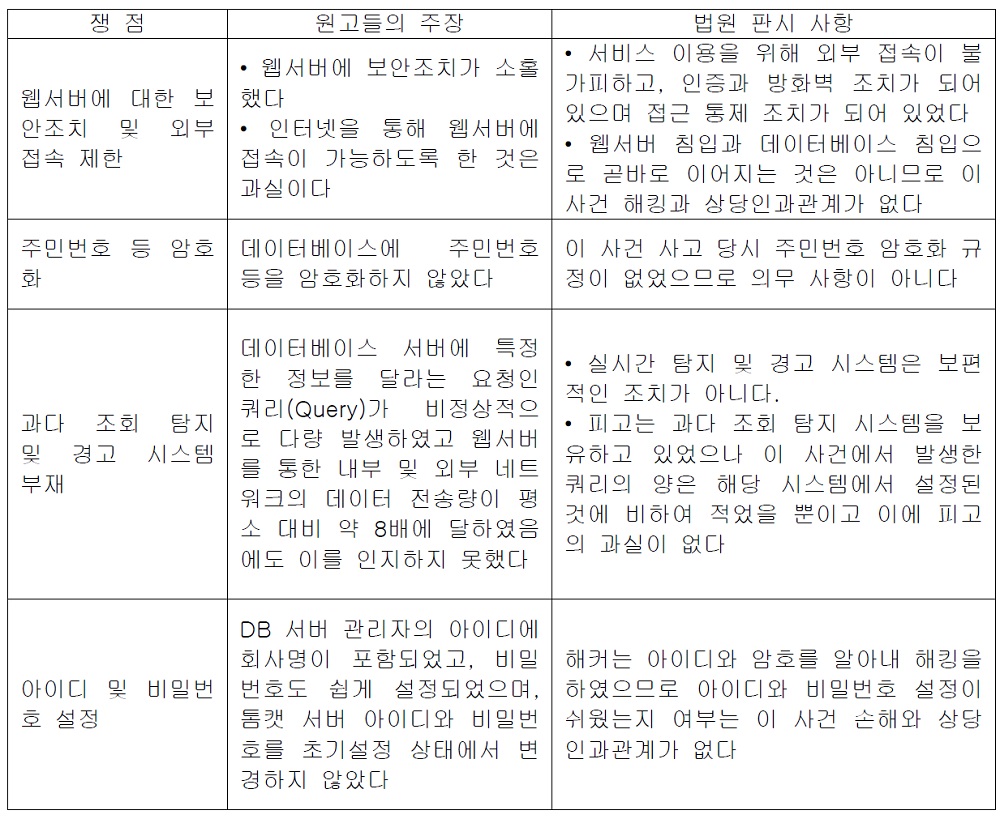

2. 이 사건의 쟁점

3. 대법원 판결 요지

대법원은, A사와 같은 정보통신서비스제공자는 법률상 및 이용계약상 개인정보를 보호할 의무를 지니지만 고시에서 정한 보호조치를 다하였으면 족하며 이 사건의 경우 A사가 보안조치 일부를 소홀히 한 점이 있으나 그 부분이 이 사건 사고와 상당인과관계가 없다고 보아 주의의무 위반을 인정하지 않았습니다. 더불어 이 사건 해킹 기술의 수준이 상당히 지능적이고 그 준비 기간이 길었으며 당시 보편적으로 사용하는 기술 수준으로 이 사건 해킹을 탐지하기 어려웠다는 점도 A사의 주의의무 위반을 인정하지 않은 근거가 되었습니다.

그 주된 내용으로, “정보통신서비스제공자가 보호조치 의무를 위반하였는지 여부를 판단함에 있어서, ①해킹 등 침해사고 당시 보편적으로 알려져 있는 정보보안의 기술 수준 ②정보통신서비스제공자의 업종•영업규모와 정보통신서비스제공자가 취하고 있던 전체적인 보안조치의 내용 ③정보보안에 필요한 경제적 비용 및 그 효용의 정도 ④ 해킹기술의 수준과 정보보안기술의 발전 정도에 따른 피해발생의 회피 가능성 ⑤ 정보통신서비스제공자가 수집한 개인정보의 내용과 개인정보의 누출로 인하여 이용자가 입게 되는 피해의 정도 등의 사정을 종합적으로 고려하여 정보통신서비스제공자가 해킹 등 침해사고 당시 사회통념상 합리적으로 기대 가능한 정도의 보호조치를 다하였는지 여부를 기준으로 판단하여야 한다.”고 하여 판단 기준을 밝히고 있습니다.

또한 “정보통신서비스제공자가 이 사건 고시에서 정하고 있는 기술적•관리적 보호조치를 다하였다면, 특별한 사정이 없는 한, 정보통신서비스제공자가 개인정보의 안전성 확보에 필요한 보호조치를 취하여야 할 법률상 또는 계약상 의무를 위반하였다고 보기는 어렵다.”고 하여 정보통신서비스제공자는 고시에 열거된 보호조치만을 준수하면 족하다고 판시하였습니다.

4. 이 사건 이후 관련 고시의 변화

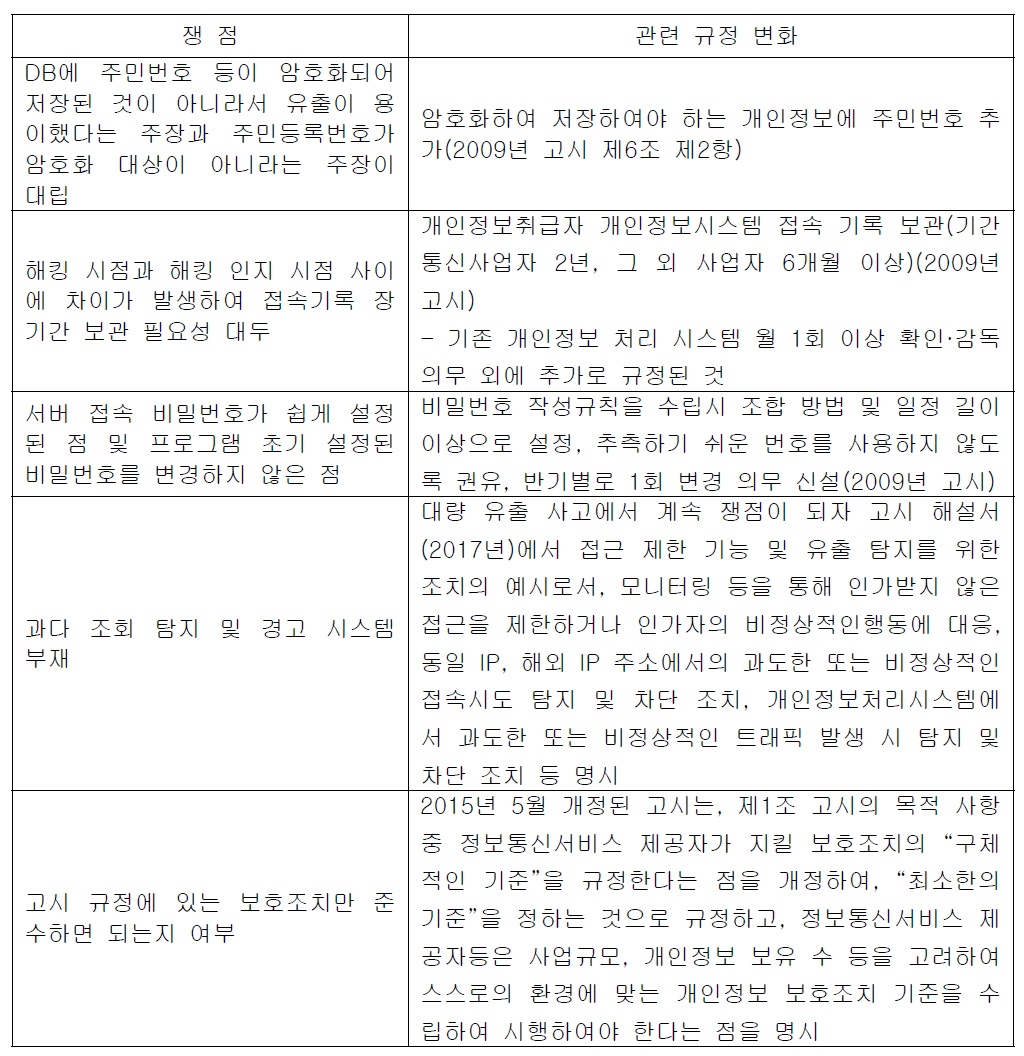

이 사건의 영향으로 정보통신망법 고시인 〈개인정보의 기술적•관리적 보호조치 기준〉이 다음과 같이 개정되었습니다.

가. 주민번호 등 암호화

개인정보를 암호화하여 데이터베이스에 저장하면 유출이 되더라도 개인정보의 식별을 방지할 수 있습니다. 이 사건 판결 당시 고시에는 “패스워드, 생체정보 등 본인임을 인증하는 정보(제5조 제1항)”를 암호화 대상으로 규정하고 있어 법원은 A사가 주민등록번호를 암호화하여 저장할 의무가 없었다고 판결하였습니다.

이 사건 이후인 2009년에 개정된 고시는 주민번호를 암호화 대상에 명시적으로 포함하였습니다. 2009년 개정 고시는, “비밀번호 및 바이오정보”는 일방향 암호화 저장(제6조 제1항), “주민등록번호, 신용카드번호 및 계좌번호”는 안전한 암호알고리즘으로 암호화하여 저장(제2항).”하도록 개정되었습니다.

위 규정은 한차례 더 개정돼 현재 “비밀번호”는 복호화 되지 않도록 일방향 암호화(1항), “주민등록번호, 여권번호, 운전면허번호, 외국인등록번호, 신용카드번호, 계좌번호, 바이오정보”는 안전한 암호알고리즘으로 암호화 저장(2항)”하도록 되어 있습니다.

한편 2015. 12. 30. 개정된 개인정보보호법시행령에서는 개인정보처리자가 주민등록번호를 전자적인 방법으로 보관하는 경우에는 암호화 조치를 하도록 하여 주민등록번호는 내부망에 저장하는 경우 무조건 암호화하도록 하였습니다(21조의2 제2항).

나. 접속기록 장기 보관

이 사건에서 A사가 개인정보 유출 사실을 인식하기까지 시일이 걸린 점 등을 감안하여 2009년 개정 고시는, 개인정보취급자 시스템 접속 기록을 장기간 보관하도록 개정되었습니다(기간통신사업자 2년, 그 외 사업자 6개월 이상 보관).

다. 아이디 및 비밀번호 설정 방식 규정 신설

이 사건에서 관리자의 아이디, 비밀번호 설정이 알기 쉽게 설정되어 있었고 톰캣 서버 계정을 구매시 초기 설정된 계정을 변경하지 않은 채로 사용하고 있었다는 점이 문제가 되었습니다. 법원은 비밀번호 설정 등과 이 사건 사고 사이에 상당인과관계가 없다고 보아 A사의 책임을 인정하지 않았습니다.

이 사건 이후 2009년 개정 고시는, 비밀번호 작성규칙을 수립하도록 명시하고, 영문, 숫자, 특수문자 중 2종류 이상을 조합하여 최소 10자리 이상 또는 3종류 이상을 조합하여 최소 8자리 이상의 길이로 구성하도록 하고, 연속적인 숫자나 생일, 전화번호 등 추측하기 쉬운 개인정보 및 아이디와 비슷한 비밀번호는 사용하지 않는 것을 권고하며, 비밀번호에 유효기간을 설정하여 반기별 1회 이상 변경하도록 하였습니다(제4조).

라. 과다 조회 탐지 및 경고 시스템

이 사건을 비롯하여 그 후에 발생한 개인정보 유출 사건에서 계속하여 유출자의 개인정보 과다 조회를 탐지하지 못한 점이 주목받고 있는데, 이에 관해 2017. 12.자 '개인정보의 기술적, 관리적 보호조치 기준 해설서'는, 접근 제한 기능 및 유출 탐지를 위한 조치의 예시로서, 모니터링 등을 통해 인가받지 않은 접근을 제한하거나 인가자의 비정상적인 행동에 대응, 동일 IP, 해외 IP 주소에서의 과도한 또는 비정상적인 접속시도 탐지 및 차단 조치, 개인정보처리시스템에서 과도한 또는 비정상적인 트래픽 발생 시 탐지 및 차단 조치 등을 명시하고 있습니다.

가. 정보통신서비스 제공자의 주의의무 판단에 대한 기준 제시

이 사건 대법원 판결은 정보통신서비스제공자의 법적 책임과 계약상 책임에 관하여 정리하였습니다. 또한 정보통신서비스제공자가 주의의무를 위반했는지 판단하는 기준으로, “사업자의 규모, 영업 내용, 해킹의 수준, 관련 보안기술의 수준 등”을 고려하여야 한다고 밝히고 있고 위 기준은 현재까지 판례에서 계속 유지되고 있습니다.

나. 이제는 관련 고시상의 보호조치를 취하는 것으로 안심할 수 없습니다

이 판결은, “정보통신서비스 제공자가 관련 고시를 준수하여 기술적・관리적 조치를 하는 경우 주의의무를 다하였다고 보아 책임을 물을 수 없다”고 판시하며 이 사건에서 피고의 주의의무 위반을 인정하지 않았습니다.

이 판결 이후로 많은 판결들이 위 법리에 따라 정보통신서비스 제공자(또는 개인정보처리자)가 관련 고시의 규정에 규정된 기술적・관리적 보호조치를 하였는지를 판단하였고, 고시에 규정되지 않은 보호조치는 미흡하더라도 주의의무 위반에 해당하지 않는다고 보는 흐름이 이어졌습니다.

그러나 최근 대법원은, “고시를 준수하였더라도 기술 수준과 정보통신서비스제공자의 규모 등에 비추어 예상가능하고 사회통념상 기대 가능한 보호조치를 취하지 않았으면 주의의무 위반을 인정할 수 있다(대법원 2018. 1. 25. 선고 2015다24904 판결)”는 취지의 판결을 선고하여 고시에 규정된 보호조치 외에도 보호조치를 취할 의무가 있다는 점을 명확히 하였습니다.

이에 따라 정보통신서비스 제공자는 앞으로 고시에 규정된 기술적・관리적 보호조치만을 살펴 준수하는 정도에 그치지 말고 보다 적극적으로 자사에 부합한 기술적・관리적 보호조치를 강구하여 개인 정보 유출을 방지하여야 합니다.

다. 기본적인 보호조치도 방심하지 않아야 합니다

이 사건에서 쟁점이 된 것처럼 아이디 및 비밀번호 설정 등 기본적인 보안조치도 방심할 수 없습니다. 기본적인 보호조치 사항이고 내부관리규정에 명시되어 있다고 하더라도 방심하지 말고 주기적인 점검을 실시해야 할 것입니다.

[글. 한국개인정보법제연구회 / 블로그 https://blog.naver.com/kadp02 / 페이스북

https://www.facebook.com/kadp02 /이메일 kadp02@naver.com]

★정보보안 대표 미디어 데일리시큐!★