갠드크랩 랜섬웨어 실행되면 사용자 파일 암호화 후 PC 바탕화면도 변경

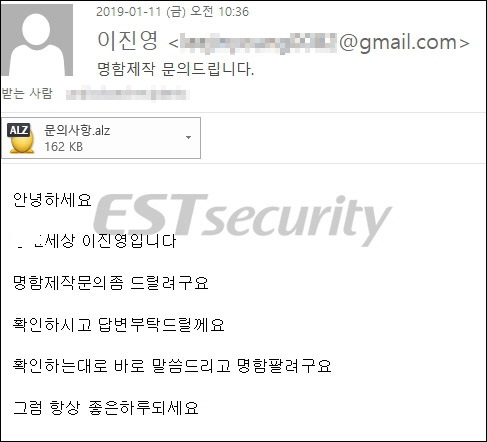

첨부 파일 ‘문의사항.alz’에는 3개의 파일이 있다. 압축파일에 첨부되어 있는 doc 파일은 정상 파일이며, jpg 파일은 이미지 파일을 가장한 exe 파일이다. 하지만 exe 파일의 확장자를 jpg로 바꿔 놓았기 때문에 실제로 클릭을 한다 해도 실행되지 않는다.

이스트시큐리티에 따르면, 이번에 유포된 갠드크랩은 5.0.4버전으로, 랜섬웨어가 실행되면 사용자의 파일을 암호화시킨 후 사용자 바탕화면을 변경한다고 설명했다.

한편 갠드크랩 랜섬웨어 공격자는 '연말 정산' 혹은 '이미지 무단 사용', ‘이력서’ 등 다양한 형태로 업데이트하고 있다. 정상메일을 위장해 유포되고 있는 갠드크랩 랜섬웨어 공격이 지속되고 있어 각별히 주의해야 한다.

출처가 불분명한 사용자에게서 온 이메일에 포함된 하이퍼링크 혹은 첨부파일 클릭을 지양하고 파일을 실행하기 전에는 백신 프로그램을 이용해 악성 여부를 확인해야 한다.

★정보보안 대표 미디어 데일리시큐!★

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

Tag

#랜섬웨어

저작권자 © 데일리시큐 무단전재 및 재배포 금지