연구진은 이 두 사건이 서로 연관돼 있으며, 이 두 공격에 사용된 악성코드와 기술은 라자루스 그룹(Lazarus Group)의 소행으로 널리 알려진 초기 공격과 유사하다는 결론을 내렸다.

2016년 8월 한국 국방부에 대한 사이버 공격으로 3,000개 가량의 호스트가 감염된 사건이 발생했다. 국방부는 2016년 12월 해당 사건을 언론에 공개하면서 일부 기밀 정보의 누출을 시인했다.

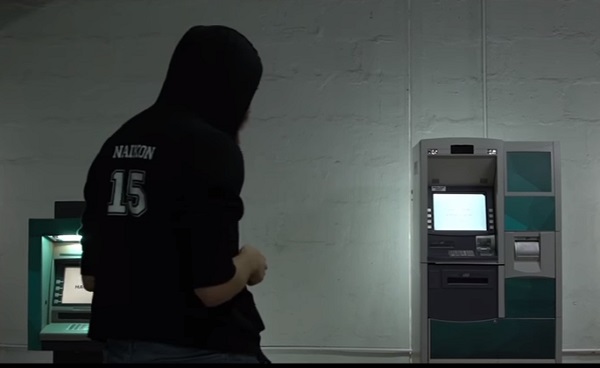

6개월 후에는 한국의 한 업체가 관리하는 ATM이 60대 이상 악성 코드에 감염됐다. 이 사건은 금융보안원이 보고했다. 금융감독원에 따르면 이 일로 금융 거래용 카드 2,500개의 상세 정보가 도난당했고 대만에서 이들 계좌로 미화 2,500달러가량이 불법 인출되었다. ATM 해킹에 사용된 악성 코드를 조사한 결과, 카스퍼스키랩은 사용된 악성 코드가 2016년 8월 한국 국방부 공격 코드와 동일하다는 사실을 알아냈다.

카스퍼스키랩은 이들 공격과 이전 해킹 공격의 연관성을 검토하면서 Lazarus의 소행으로 알려진 다크서울 악성 코드 공격 등과 유사하다는 점을 발견했다. 파악된 공통점으로는 무엇보다도 동일한 암호 해독 루틴과 난독화 기술 사용, C&C 인프라 중복, 그리고 코드 유사성이 있다.

Lazarus는 현재 활동 중인 사이버 범죄 조직으로 2014년 Sony Pictures 해킹과 2016년 방글라데시 중앙은행의 8,100만 달러 도난 사건 등, 치명적이고도 큰 규모를 자랑하는 전 세계적 사이버 공격의 배후로 지목 받고 있다.

카스퍼스키랩은 위험성을 줄이고자 다음의 보안 조치를 취할 것을 권하고 있다.

▲ATM 및 인터넷 뱅킹 보안에 대한 특별 섹션을 포함한 사기 방지 전략을 전사적으로 도입한다. 공격이 날로 복잡해져 가므로 ATM의 논리적, 물리적 보안과 사기 방지 조치를 함께 고려해야 한다.

▲종합적이면서 다층적인 보안 솔루션을 마련한다. 금융 기관의 경우, Kaspersky Embedded Systems Security처럼 기본 거부(Default Deny) 및 파일 무결성 모니터링 기능이 포함된 특화 솔루션을 사용하는 것이 권장된다. 이러한 솔루션을 통해 의심스러운 활동을 결제 기기 인프라에서 모두 감지할 수 있다. 또한 ATM이나 POS 기기의 경우 네트워크 분리를 하는 것도 좋다.

▲매년 보안 감사와 침투 테스트를 실시한다. 사이버 범죄자가 취약점을 찾아낼 때까지 손을 놓고 있기보다 전문가가 먼저 문제를 찾도록 하는 편이 바람직하다.

▲위협 인텔리전스에 대한 투자를 적극적으로 고려한다. 이를 통해 빠르게 변화하는 신종 보안 위협 동향을 이해하고 조직과 고객이 좀 더 효율적으로 대비를 갖출 수 있다.

▲해킹 공격의 기반이 될 수 있는 의심스러운 이메일을 가려낼 수 있도록 직원 교육을 실시한다.

카스퍼스키랩 글로벌 위협 정보 분석팀(GReAT) 박성수 수석 보안연구원은 “군 당국 해킹과 ATM 사건 모두 소규모였고 피해도 크지 않았지만 최근 동향이 걱정스럽다는 점을 잘 보여준다. 한국은 2013년부터 사이버 스파이 공격의 표적이 되었는데, 순전히 금전적 목적으로 ATM을 노린 것은 이번이 처음이다. 우리가 파악한 연관성이 정확하다면, 이번 사건은 Lazarus Group이 불법적 이득을 취하는 쪽으로 화살을 돌렸다는 걸 보여주는 또 하나의 사례가 될 것이다. 은행을 비롯한 기타 금융 기관은 너무 늦기 전에 안전망을 강화해야 한다”라고 말했다.

★정보보안 대표 미디어 데일리시큐!★