MDsoft(대표 백진성)는 올해 1월 전후로 악성코드 유포가 올해 최저치를 기록했다고 밝히고 하지만 2월이 지나고 3월이 시작되는 첫 주 또다시 국내 웹 사이트를 통한 악성코드 유포가 재개된 것이 망고스캔 시스템에 의해서 확인되었다고 전했다.

회사 측은 “그동안 명절 연휴와 계절적 요인이 복합적으로 작용해 모바일 사용자를 겨냥한 악성코드 유포 이외 이슈 사항이 없었으나 3월에 접어들면서 국내 웹 사이트를 통한 악성코드 유포가 점차 증가할 것으로 예상된다. 또한 IoT(사물인터넷)과 랜섬웨어 공격이 고도화 되어 이를 반영한 새로운 형태의 공격이 출몰할 수 있을 것”이라고 분석했다.

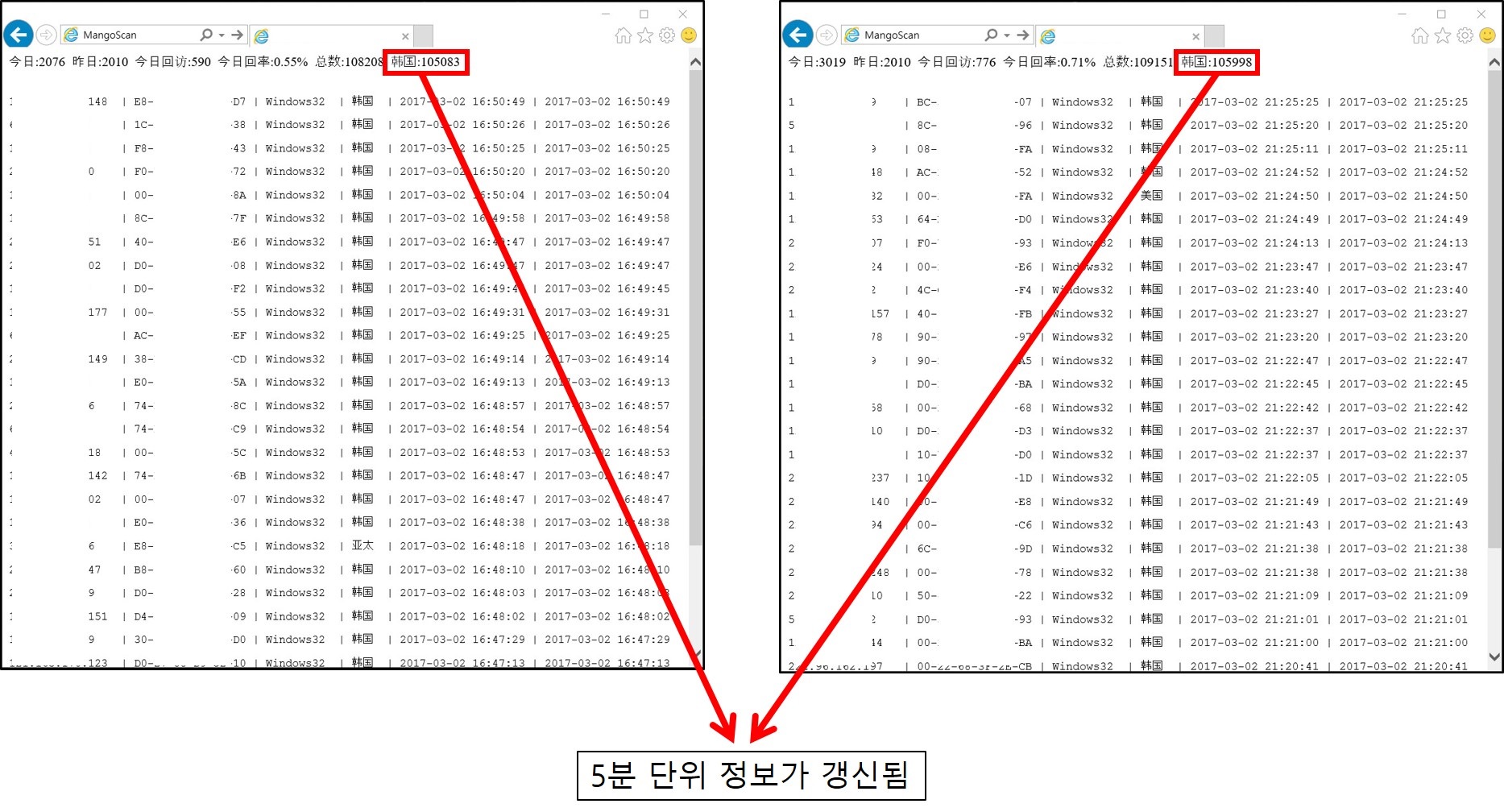

더욱이 공격자가 감염자를 관리하기 위한 목적으로 IP, MAC주소, 국가, 운영체제 정보를 수집해 관리하고 있는 것으로 조사됐다.

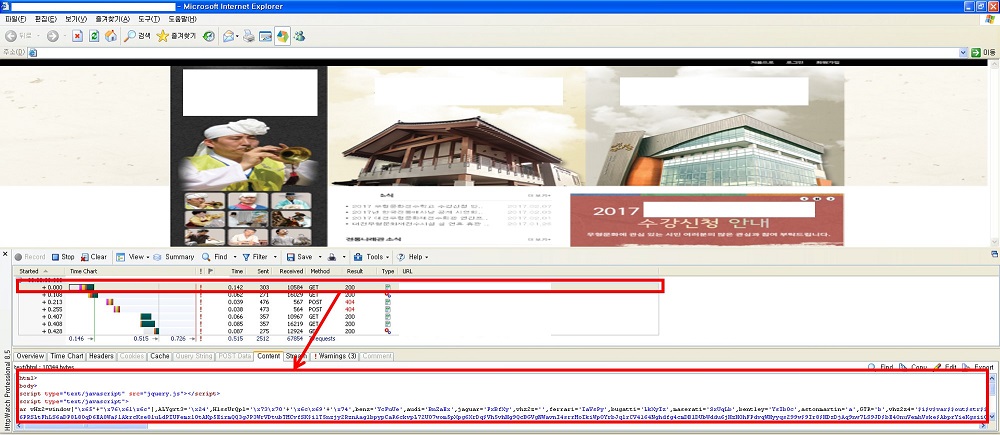

망고스캔 분석에 따르면, 이번에 악성코드 경유지로 확인된 곳은 대전광역시 문화 관련 사이트의 하위 페이지 일부가 외부 공격에 의해 권한 탈취 이후 악성코드 경유지 페이지로 활용된 것으로 파악됐다. 해당 사이트는 이미 공격자가 웹 서버 권한 및 다양한 권한을 획득했을 가능성이 높기 때문에 철저한 보안 점검을 통해 재발하지 않도록 미연에 방지 해야 한다고 강조했다.

악성코드 감염을 예방하기 위한 운영체제와 자바, 플래쉬 업데이트를 진행해야 한다. 진행 방법은 아래와 같다.

◇윈도우 운영체제 업데이트

1. ‘시작 → 제어판‘을 선택해 제어판 항목을 확인한다.

2. ‘Windows Updata’ 항목을 선택해 업데이트 페이지로 접속후 업데이트

◇자바 플러그인 업데이트

1. ‘시작 → 제어판‘을 선택해 제어판 항목을 확인한다.

2. ‘Java(32비트)’ 또는 ‘Java(64비트)’ 항목을 선택한다.

3. ‘Java 제어판’ 중 ‘업데이트’ 탭으로 이동해 ‘지금 업데이트’를 선택한다. 최신 버전의 업데이트가 적용되어 있을 경우 업데이트를 하지 않아도 된다.

◇플래쉬 플러그인 업데이트

1. ‘시작 → 제어판‘을 선택해 제어판 항목을 확인한다.

2. ‘Flash Player(32비트)’ 항목을 선택한다.

3. ‘Flash Player 설정 관리자’ 화면 중 ‘업데이트’ 탭으로 이동한다.

4. ‘업데이트’ 탭 중 ‘지금 확인’을 클릭해 최신 버전을 다운로드한다.

★정보보안 대표 미디어 데일리시큐!★