ISP 업체 및 웹 서버 관리자들의 신속한 패치 필요

연구과정을 통해 밝혀진 취약점 항목은 아래와 같다.

패치가 완료되지 않은 취약점들은 현재 공개될 수 없기에 패치가 완료된 취약점에 대해서만 살펴보도록 하자.

◇Zeroboard XE – Session Managerment vulnerabilityes

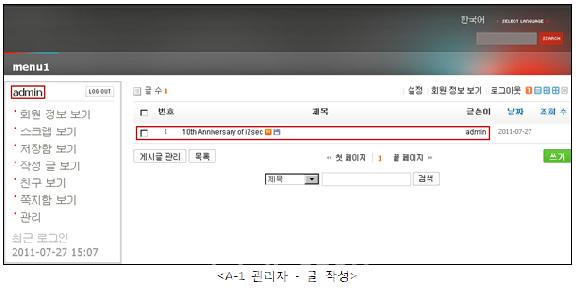

게시판의 관리자는 admin으로 게시물을 남긴다.

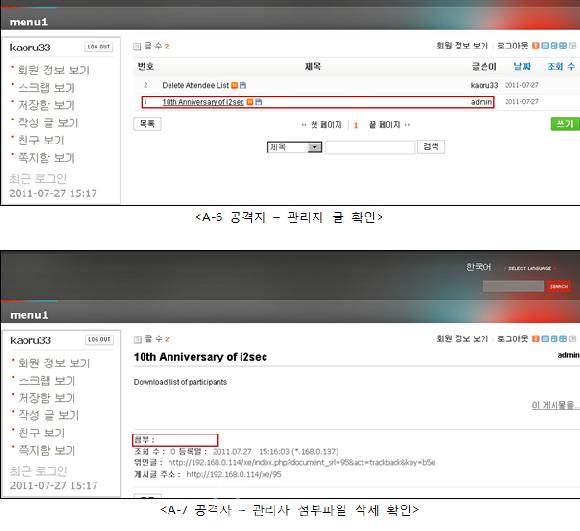

게시물 안의 첨부된 파일을 확인하며 상태 표시줄에 나타나는 file_srl = 96을 확인한다. 이 번호는 게시물의 File Uploading 되어 저장되는 순서를 나타내는 번호이다.

공격자는 자신의 ID로 로그인한 뒤 게시판에 게시물을 작성한다.

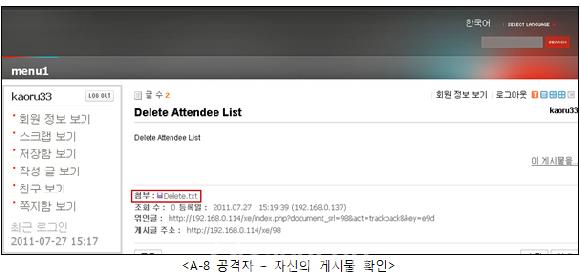

작성한 게시물에 첨부 파일을 Uploading시킨 후 file_srl=99 번호를 확인 한다.

공격자는 자신의 게시물을 수정하면서 게시물의 첨부파일 삭제를 누르고 Paros를 이용하여 <file_srl><!CDATA[99]></file_srl> 부분을 96번으로 수정하여 서버에 보낸다.

등록을 눌러 게시물의 수정을 끝낸 뒤 다시 게시판의 목록 창으로 돌아와 관리자의 게시물을 확인한다.

관리자의 게시물에 첨부파일이 지워진 것을 확인 할 수 있으며 공격자의 게시물에는 아무 변화가 없는 것을 확인할 수 있다.

Session Exploit을 이용하면 중요 권고사항이나 특정유저에게만 다운받도록 올려진 첨부파일을 임의 삭제가 가능하기 때문에 ISP 업체 및 웹 서버 관리자들의 신속한 패치가 필요하다.

-패치 다운로드: www.xpressengine.com/blog/textyle/19908721

이번 취약점을 발표한 i2Sec 교육생 김천수군은 “모든 어플리케이션에는 취약점이 존재하고 있지만 초-중-고-대학교 과정처럼 정규적으로 전문가들을 양성할 수 있는 교육기관이 많지 않다”며 “더욱이 금전적인 이익을 목적으로 하는 크래커들이 화이트해커보다 더욱 활발한 활동을 하고 있기 때문에 최근에 일어났던 해킹사고와 같이 피해가 속출하는 것 같다. 기업의 보안의식 제고와 올바른 교육을 할 수 있는 교육기관에 대한 정부의 지원이 더욱 필요한 것 같다”고 말했다.

[국제정보보안센터 ii@i2sec.co.kr]