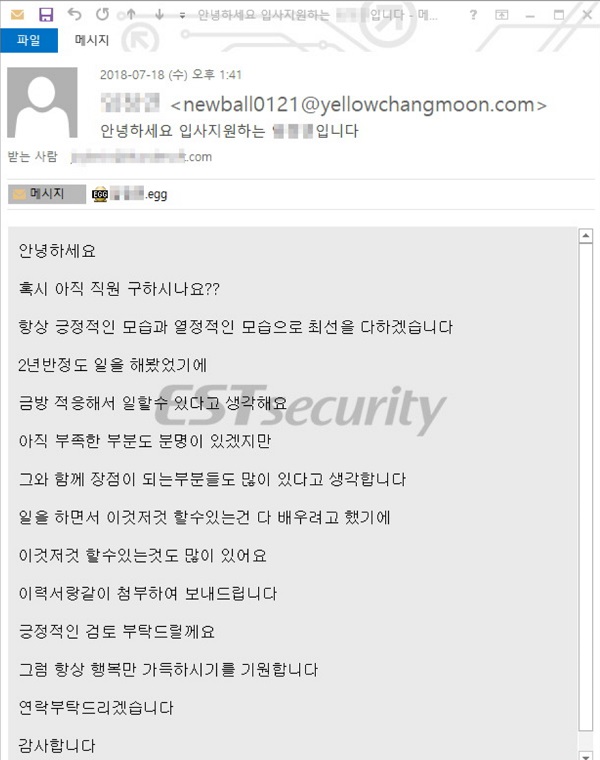

이번에 발견된 악성 메일은 지난 4월에 발견된 입사지원서 위장 악성 메일과 유사한 내용인 경력직 입사 지원 내용이 담겨 있으며, 이력서로 위장한 악성 파일 실행을 유도한다.

메일에 첨부된 egg 확장자의 압축 파일에는 지원서, 이력서, 기타자격증 이름의 바로가기 파일(lnk)과 GandCrab 랜섬웨어 'unclej.exe' 악성 PE 파일이 있다.

이용자가 지원서, 이력서, 기타자격증 중 하나를 보기 위해 바로가기 파일을 실행할 경우, cmd.exe 명령어에 의해 'unclej.exe' 악성 PE 파일이 실행된다.

실행되는 악성코드는 GandCrab 4.1.2 랜섬웨어이며 GandCrab 4.0과 마찬가지로 암호화 대상 환경 조건을 만족할 경우, 파일 암호화를 실행해 이용자에게 가상 화폐를 요구한다.

한 편, 이번 GandCrab 4.1.2 버전에서는 다음 기능들이 변경 및 추가되었다.

첫 번째로, 암호화 대상 환경을 확인하는 조건 중 lock 확장자로 생성되는 파일의 이름을 만드는 로직이 변경되었다. GandCrab 4.0에서는 볼륨 시리얼을 Shift 연산한 값이 lock 확장자를 가진 파일 이름으로 되었지만, 4.1.2 버전에서는 볼륨 시리얼의 Shift 연산한 결과를 Salsa20으로 암호화한 값의 20자리가 lock 확장자의 파일 이름으로 사용된다.

두 번째로, 임의의 이미지 URL에 RC4와 Base64로 인코딩된 감염 기기의 정보 데이터를 전송하는 기능이 추가되었다. 감염 기기 정보 데이터를 전송에 사용되는 임의의 이미지 URL는 하드코딩된 도메인과 경로, 파일 이름, 이미지 확장자를 임의로 조합한 구조를 가진다.

이스트시큐리티 측은 "갠드크랩 랜섬웨어가 버전이 올라가면서 변화하고 있는 만큼, 감염이 되지 않기 위해 출처가 불분명한 이메일에 첨부된 링크나 첨부파일을 주의해야 한다. 또한 평상시 중요한 자료들은 외장하드 등의 외장 매체에 정기적으로 백업할 수 있는 습관을 가져야 한다"고 경고했다.

★정보보안 대표 미디어 데일리시큐!★