이번에 발견된 GandCrab 4.0이 실행될 경우 SQL 관련 프로그램 및 오피스, 스팀과 같은 프로그램 프로세스가 종료된다. 이는 암호화 대상 파일의 쓰기 권한을 확보하기 위한 것으로 파악된다.

또 GandCrab 4.0에서는 키보드 레이아웃에 '러시아어'가 있는지와 시스템 언어 환경이 '러시아, 우크라이나, 벨라루스, 타지키스탄, 아르메니아, 아제르바이잔, 조지아, 카자흐스탄, 키르기스스탄, 투르크메니스탄, 우즈베키스탄, 타타르' 등인지 확인한다. 만일 조건을 만족할 경우 암호화를 진행하지 않고 자가 삭제 및 프로세스를 종료한다. 이들 언어는 랜섬웨어 타깃에서 제외시키는 것이다.

암호화 진행 전, 암호화 제외 폴더, 파일, 확장자 문자열을 제외하고 암호화를 진행한다. 암호화 제외 문자열을 확인하는 이유는 불필요한 암호화 방지와 랜섬노트 암호화를 제외하기 위함으로 보여진다.

이번 GandCrab 4.0에서는 'crab', 'GDCB', 'gdcb', '.yassine_lemmou'가 제외되고 'lock', 'KRAB', 'zerophage_i_like_your_pictures' 확장자 문자열이 새롭게 추가 된 것을 알 수 있다.

각 암호화 대상 폴더에 'KRAB-DECRYPT.txt' 이름의 랜섬노트 파일을 생성하고 파일들을 암호화한다. 암호화된 파일 뒤에는 'KRAB' 확장자가 추가된다.

암호화 완료 이후, 암호화된 파일의 복원을 방지하기 위해 쉐도우 볼륨 복사본을 삭제한다. 쉐도우 볼륨 복사본 삭제가 완료되면 자가 삭제를 진행한다.

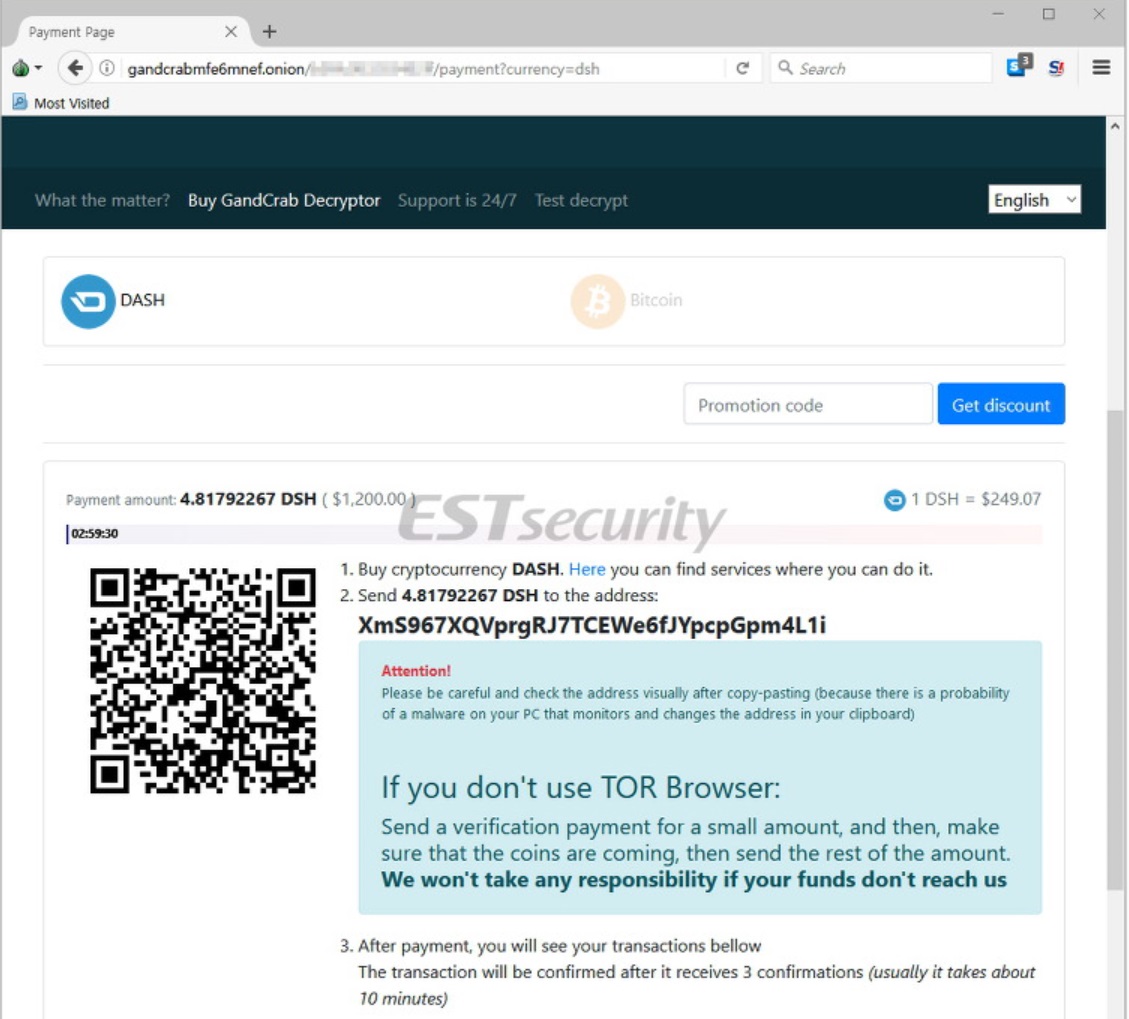

랜섬노트를 통해 접속하는 GandCrab 다크넷 웹 사이트에서는 결제를 위해 BTC(비트코인)과 DASH(대시) 가상화폐 결제를 유도한다.

이스트시큐리티 시큐리티대응센터(ESRC) 측은 "지속적으로 랜섬웨어가 버전을 거듭하면서 변화하고 있는 만큼, 감염이 되지 않기 위해 출처가 불분명한 이메일에 첨부된 링크나 첨부파일을 주의해야 한다"며 "또한 평상시 중요한 자료들은 외장하드 등의 외장 매체에 정기적으로 백업할 수 있는 습관을 가져야 한다"고 강조했다.

★정보보안 대표 미디어 데일리시큐!★