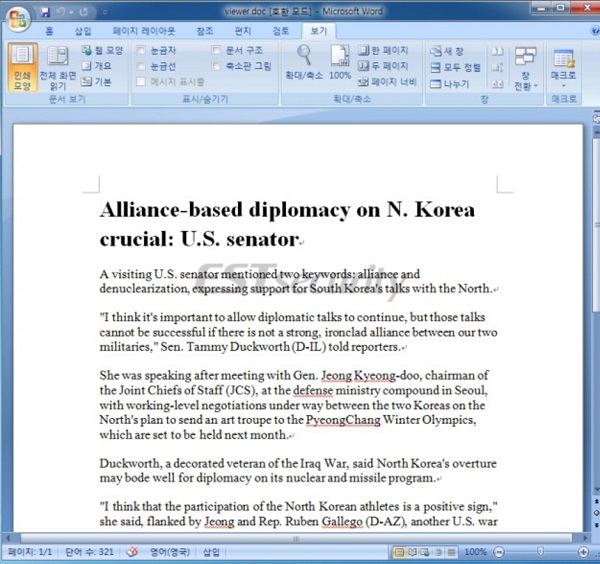

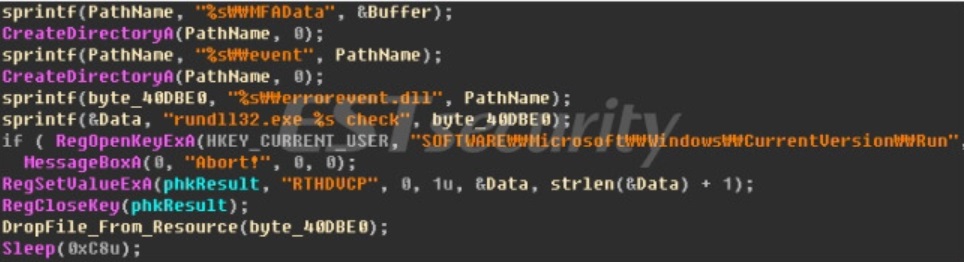

이번에 발견된 악성코드를 실행하면 인터뷰 기사가 작성된 정상 문서를 보여준다. 하지만 드롭퍼로서, 'C:Users(사용자 계정)AppDataLocalMFADataevent' 경로에 'errors.dll' 악성 파일을 자가 복제 및 실행한다. 또한 윈도우 부팅 시 자동 실행을 위해 자동 실행 레지스트리에 등록한다. 추후 이 악성코드는 자가 삭제된다.

드롭퍼에서 실행되는 'errors.dll'은 키로깅 기능과 봇 기능을 수행한다. 사용자로부터 탈취한 입력, 클립보드 정보, 현재 실행 중인 창 이름을 'C:Users(사용자 계정)AppDataLocalPackagesBingWeather' 경로의 'debug.tmp' 파일에 저장한다.

다음은 봇 기능이다. 'C:Users(사용자 계정)AppDataLocalPackagesBingWeather' 경로의 'repaired' 파일에 C&C(checksessionmail.esy.es)에서 받아온 데이터를 저장한다.

받아온 데이터를 토대로 봇 기능을 수행한다. 봇 기능에는 C&C에 파일 전송, 시스템 정보 전송, 스크린샷을 서버로 전송, 파일 이름 및 크기 정보 전송, 파일 삭제, 프로세스 실행, 추가 명령 확인 기능이 있다.

한편, 이번 악성코드에서 발견된 PDB 경로는 다음과 같으며 이 PDB를 토대로 한 변종이 과거에도 발견된 바가 있다.

◇이번에 발견된 PDB 경로

F:�_workplanes2018�328Doc7ReleaseDoc.pdb(TimeStamp:2018.03.29 07:21:34(UTC))

◇과거에 발견된 PDB 경로 중 일부

F:�_workplanes2017�704Doc7ReleaseDoc.pdb(TimeStamp:2017.07.04 14:22:35(UTC))

F:�_workplanes2017�626virus-load_Resultvirus-dll.pdb(드롭된 DLL)

F:�_workplanes2017�508Doc7ReleaseDoc.pdb(TimeStamp:2017.05.08 10:54:49(UTC))

F:�_workplanes2017�502virus-load_Resultvirus-dll.pdb(드롭된 DLL)

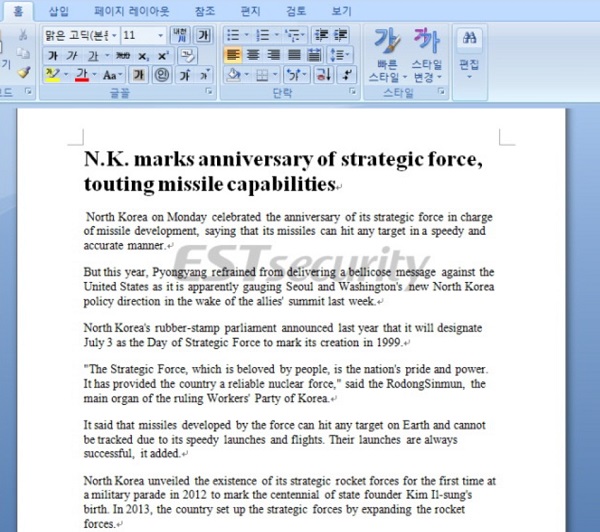

우선 2017년 7월 4일에 제작된 것으로 보이는 악성코드는 이번 악성코드와 동일한 경로에 'errorevent.dll' 파일 이름으로 드롭 및 자동 실행 레지스트리 등록한다. 이후 자가 삭제한다. 해당 악성코드 리소스(AVI 204)에 북한의 전략군 창설기념일과 관련된 기사 문서가 포함되어 있지만, 실제로 사용자에게는 보여주지 않는다.

다음은 악성코드 리소스에 있는 기사 문서다.

자동 실행 레지스트리로 부터 실행되는 'errorevent.dll'은 앞서 분석한 'errors.dll'와 동일하게 키로깅 기능과 C&C(member-daumchk.netai.net) 연결 뒤, 봇 기능을 수행한다. 다음은 봇 기능 코드이며, 'errors.dll'과 동일한 코드 구조를 가진다.

다음은 2017년 5월 8일에 제작된 것으로 보여지는 변종의 메인 코드다. 마찬가지로 동일 경로에 'errorevent.dll' 악성 파일을 드롭하며, C&C(member-daumchk.netai.net)에 연결하고, 봇 기능을 포함한 키로깅을 수행한다.

★정보보안 대표 미디어 데일리시큐!★