파일리스 공격 기법으로 보안 제품 우회 공격...각별한 주의 필요

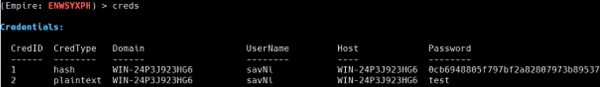

'엠파이어(Empire)'는 키로거를 비롯해 계정 정보를 탈취하는 '미미카츠(Mimikatz)' 등 다양한 공격 모듈을 포함하고 있다.

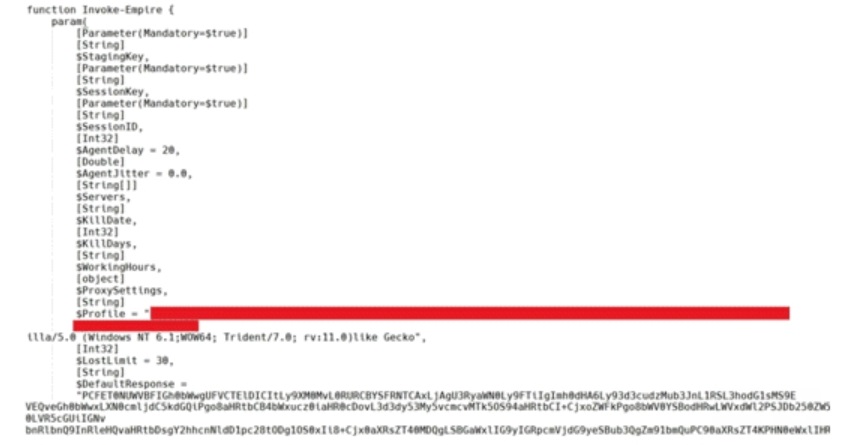

또한 암호화된 통신을 사용하며 파일을 생성하지 않는 '파일리스(Fileless)' 형태로 공격을 수행할 수 있다.

주로 문서 파일에 삽입된 매크로를 이용하여 악성스크립트를 실행해 특정 서버와 통신을 통해 파워쉘 ‘엠파이어’ 스크립트를 메모리에 로드하고 실행한다.

실행된 파워쉘 스크립트를 통해 명령제어(C&C)서버로부터 해커의 명령을 받아 PC정보탈취, 추가 파일 다운로드, 명령 실행 등 악성행위를 수행한다.

최상명 하우리 CERT 실장은 “최근 평창 올림픽을 주제로 한 타깃 공격에도 ‘엠파이어’ 프레임워크가 사용되었다”며 “이를 이용한 공격이 더욱 많아질 것으로 예상되기 때문에 보안 담당자들의 많은 관심과 주의가 필요하다”라고 밝혔다.

★정보보안 대표 미디어 데일리시큐!★

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지