“Group123, 최신 ROKRAT 페이로드와 함께 엘리트 범죄조직으로 발전하고 있어”

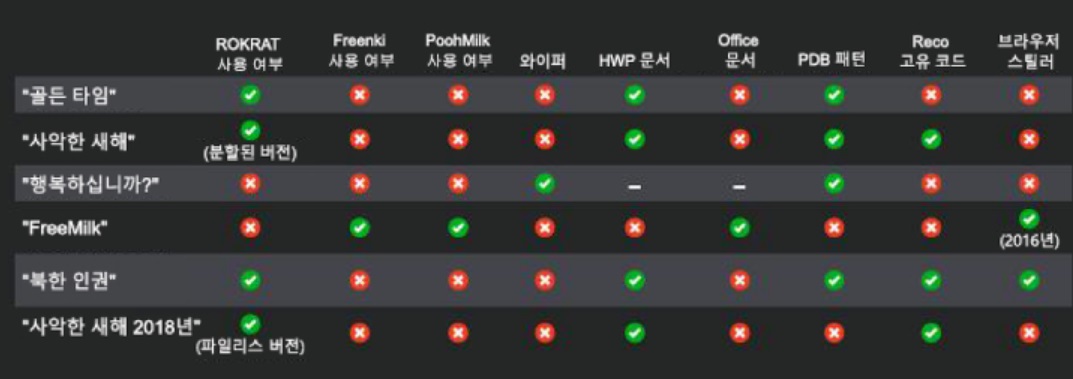

시스코 보안 인테리전스 그룹 탈로스에 따르면, Group123이 지난 1년간 한국을 대상으로 한 공격은 △골든타임 △사악한 새해 △행복하십니까? △FreeMilk △북한 인권 △사악한 새해 2018년 등으로 나눌 수 있다.

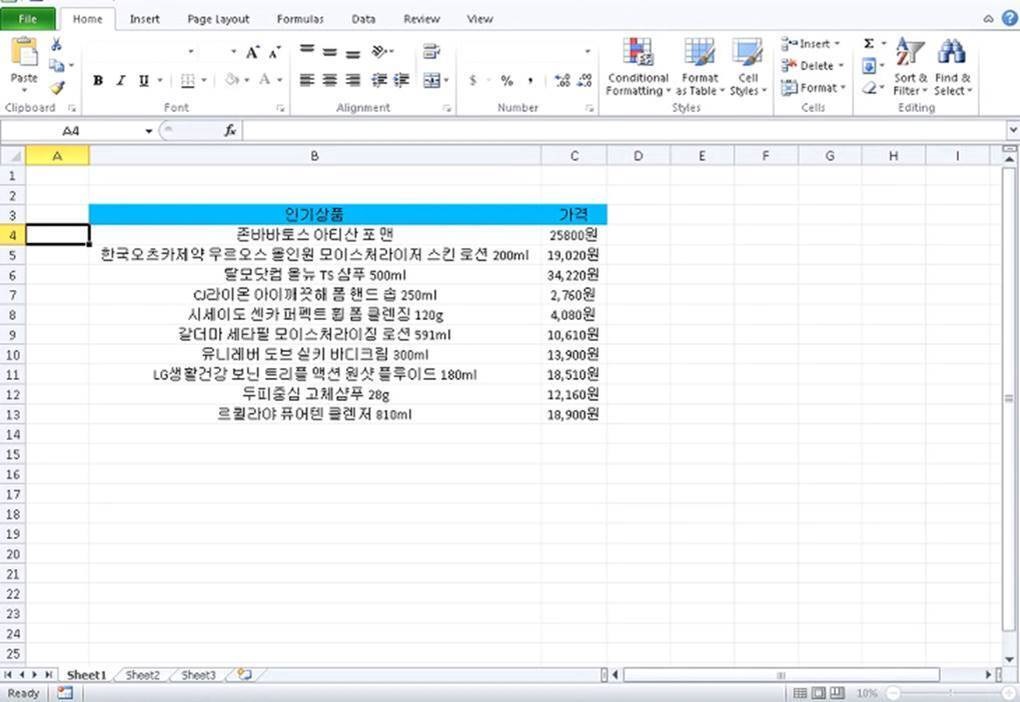

해커는 마이크로소프트 엑셀 문서에 포함된 플래시 개체를 조작하는 방법으로 이 취약점을 악용하고 있는 것으로 나타났다. 이 플래시 취약점 악용사례를 지난해 11월부터 발견됐다.

엑셀문서를 열면 조작된 코드가 실행되면서 악성 웹사이트에서 페이로드를 추가로 다운로드한다. 또한 이때 다운로드되는 페이로드는 ROKRAT이라는 널리 알려진 원격 관리 도구인 것으로 확인됐다.

이번 취약점 악용 사례의 특이점은 문서를 탈취하고 감염된 시스템을 관리하기 위해 클라우드 플랫폼이 동원된다는 점이다.

탈로스에 따르면 “이번 플래시 제로데이 공격에 연루된 Group123은 최신 ROKRAT 페이로드와 함께 엘리트 범죄조직으로 발전하고 있다. 이들은 어도비 플래시 플레이어 제로데이 취약점의 고전적인 악용 수법을 탈피해 완전히 새로운 악용 수법을 사용하고 있다”며 “Group123은 매우 숙련된 단체로, 이 전에 볼 수 없었던 새로운 익스플로잇을 사용했다. 공격자 그룹은 자신의 공격이 성공할 것이라는 확신을 갖고 있었다는 것을 짐작할 수 있다”고 주의를 당부했다.

★정보보안 대표 미디어 데일리시큐!★

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지