‘바젤3(Basel3)’이란 스위스 바젤에 본부를 둔 국제결제은행 산하의 바젤은행감독위원회에서 글로벌 금융위기 재발방지를 위해 내놓은 개혁안으로 은행자본 건전화 방안이다.

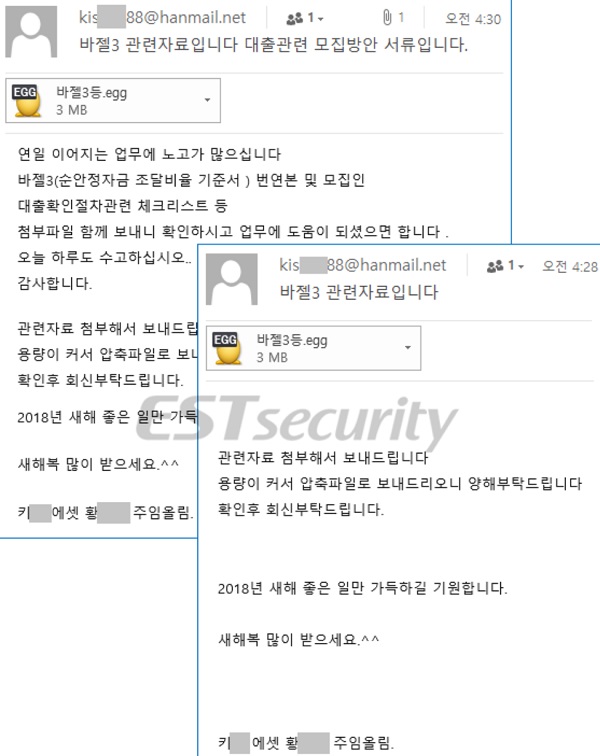

8일 공격은 일반인들이 다소 생소한 금융관련 내용을 담고 있는 것이 특징이다.

이스트시큐리티 시큐리티대응센터(ESRC) 측은 “이번 사례를 살펴보면, 비교적 정확한 한글 표현을 사용하고 있다. 이메일에는 '바젤3등.egg' 압축 파일이 첨부되어 있으며, 내부에는 3개의 악성 파일이 포함되어 있다. 압축에 포함되어 있는 3개의 파일은 서로 다른 종류이며 행위도 다르지만 모두 같은 악성 파일 설치를 수행하고 있다”고 밝혔다.

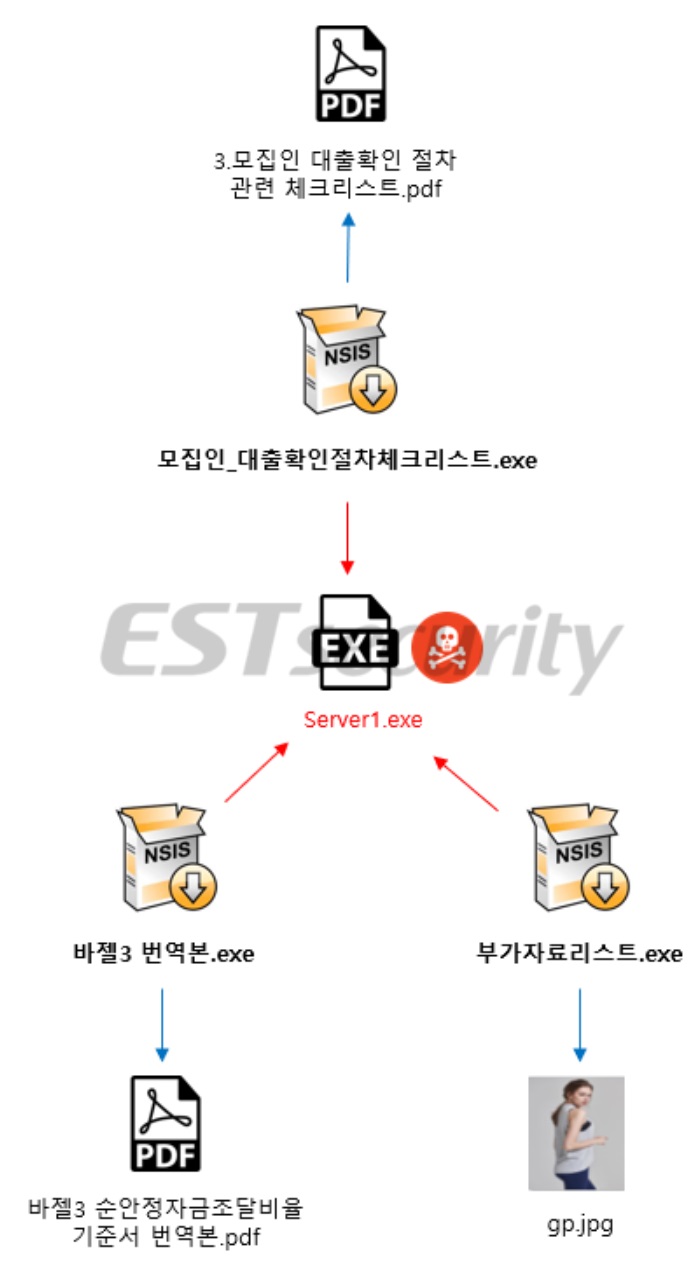

이스트시큐리티 분석 내용을 계속 살펴보면, 각각의 파일들은 NSIS(Nullsoft Scriptable Install System) 포맷으로 압축되어 있으며, 내부에는 공통적으로 'Server1.exe' 악성 파일이 존재한다.

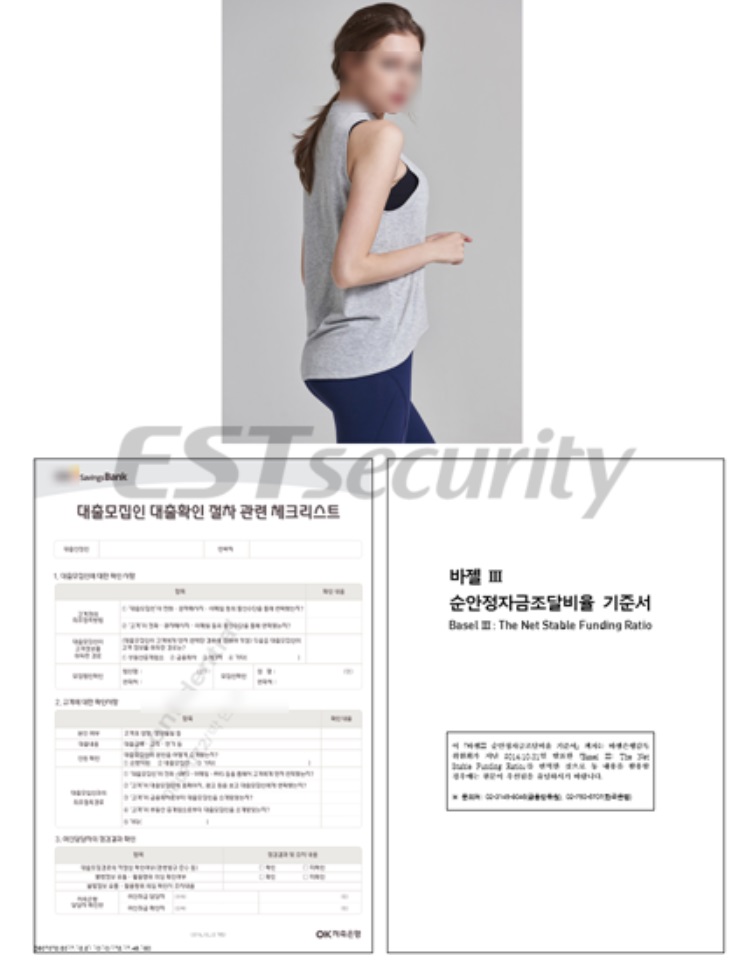

'바젤3등.egg' 압축 파일에 포함되어 있던 3개의 파일은 실행 시 각각 정상적인 화면을 출력해 이용자로 하여금 정상적인 파일로 인식하도록 유도한다.

2개는 PDF 정상 문서를 보여주고, 나머지 하나는 외국 여성의 이미지 사진(부분 모자이크 처리)을 보여주고 있다.

실제 악의적인 기능을 수행하는 'Server1.exe' 파일은 명령제어서버인 '210.4.90.135 (KR/VPN)' IP 주소로 접속을 시도하고 공격자의 추가 명령을 대기하게 된다. 또한 드라이브 상위 경로에 'autorun.inf' 파일을 생성해 자동실행 기능을 활용하기도 한다.

이스트시큐리티 시큐리티대응센터(ESRC) 측은 “이처럼 정교하고 유창한 한국어를 기반으로 한 표적공격이 꾸준히 발견되고 있어, 인터넷 이용자 분들은 의심스러운 메일에 현혹되지 않도록 각별한 주의가 필요하다”며 “현재 알약에서는 이번 해킹 공격에 사용된 악성 문서를 ‘Trojan.Agent.895014C’ 등으로 탐지하고 있다”고 전했다.

★정보보안 대표 미디어 데일리시큐!★