이 중요한 보안 취약점은 최근 Semmle 연구원들에 의해 발견되었다. Apache Struts는 자바에서 애플리케이션 개발시 널리 사용되는 오픈소스 프레임워크이다.

2008년 이후 스트럿츠 모든 버전이 영향을 받으며 프레임워크의 REST 플러그인을 사용하는 모든 웹 애플리케이션이 하이재킹 당할 수 있다.

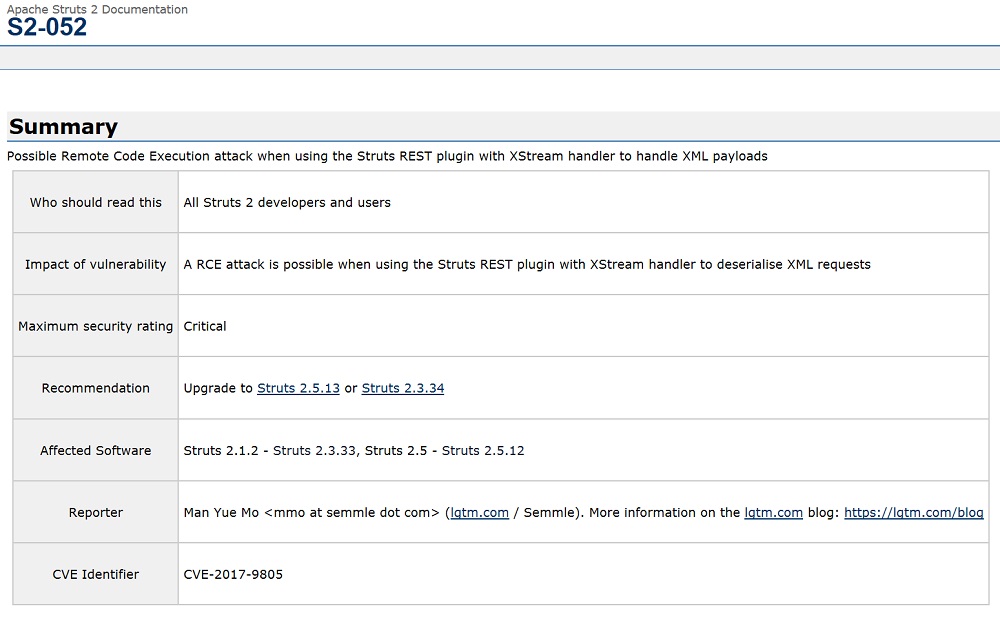

개발자는 Apache Struts를 최신 버전인 2.5.13에 패치할 것을 권장하고 있다. 패치를 하지 않은 상태에서는 공격자가 REST 통신 메소드를 사용하는 Struts 애플리케이션을 실행하는 모든 서버에 악성코드를 삽입하고 실행할 수 있다.

취약점을 익스플로잇하는 것은 애플리케이션에 특수하게 조작된 웹 요청을 보내는 것만큼 간단하다. 해당 결함은 스트럿츠가 신뢰할 수 없는 소스의 데이터를 처리하는 방식에서 발경된 프로그래밍 에러으로 2015년 Chris Frohoff와 Gabriel Lawrence가 발견한 Apache Commons Collections 취약점과 유사한 자바의 안전하지 않은 역직렬화(Deserialization) 문제이다.

Man Yue Mo가 이끄는 Semmle팀은 정적 코드 분석을 사용하여 원격 코드 실행 취약점(CVE-2017-9805)을 확인했다.

Mo는 Struts 사용자는 보안 위험을 줄이기 위해 반드시 최신 버전으로 업그레이드 해야한다고 권고한다. 또한 “우리가 발견한 취약점은 자바의 안전하지 않은 역직렬화 문제이다. 임의코드 실행이 가능한 다수의 유사한 취약점들이 최근 발견되고 있다. 많은 자바 애플리케이션들이 비슷한 류의 취약점에 영향을 받고 있다”고 덧붙였다.

★정보보안 대표 미디어 데일리시큐!★