KISA “감염 의심건수 13건과 실제 감염건수 9건…관련 문의 2931건” 15일 오후 3시 기준

15일 오후 3시 기준, 한국인터넷진흥원(KISA)은 이번 워너크라이 랜섬웨어와 관련해 의심건수 13건이 신고됐고 실제 감염 신고건수 9건의 신고를 받았다고 밝혔다.

KISA 관계자는 “주말에 랜섬웨어 경고가 이루어져 예상보다 큰 피해는 없지만 계속 변종이 나오고 있어 계속 지켜봐야 할 것 같다. 변종이 나와도 이미 공개한 예방수칙대로 윈도우 최신 업데이트와 SMB 차단 설정을 하면 예방할 수 있다”고 말했다.

현재 이번 랜섬웨어 건으로 KISA 118에 문의한 건수는 13일부터 15일 오후 3시 기준 총 2981건에 달한다. 문의 내용은 주로 감염 예방법을 문의해 왔고 원격점검 의뢰도 있었다. 원격점검을 원한다면 KISA 보호나라와 KrCERT에 접속해 신청하면 된다.

다음은 워너크라이 랜섬웨어 방어를 위한 행동 요령이다.

◇랜섬웨어 방지 대국민 행동

1) PC를 켜기 전 네트워크 단절

- 랜선 뽑기

- 와이파이 끄기

2) 감염 경로 차단

- 방화벽 설정 변경

3) 인터넷 재연결 후 보안 업데이트

- 윈도우 보안 패치 실행

- 백신 프로그램 업데이트

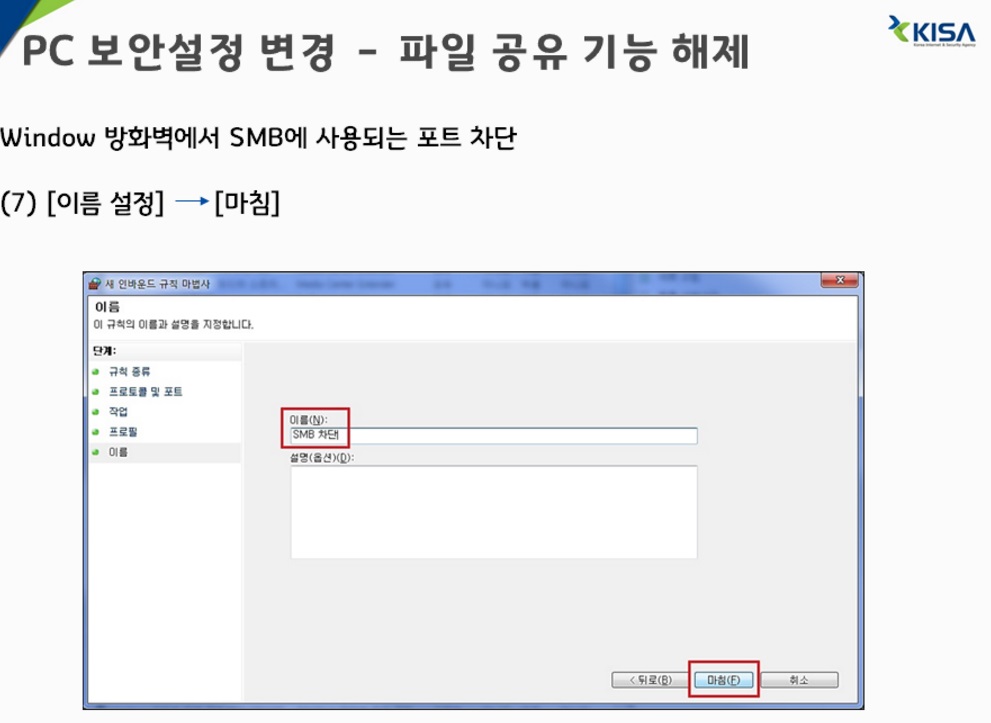

◇파일 공유 기능 해제 - 방화벽 설정

-Window 방화벽에서 SMB에 사용되는 포트 차단

1) 제어판 → 시스템 및 보안

2) Windows 방화벽 → 고급 설정

3) 인바운드 규칙 → 새규칙 → 포트 → 다음

4) TCP → 특정 로컬 포트 → 139, 445 → 다음

5) 연결 차단 → 다음

6) 도메인, 개인, 공용 체크 확인 → 다음

7) 이름 설정 → 마침

★정보보안 대표 미디어 데일리시큐!★

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지