데이터 파괴 악성코드가 중동에서 유럽으로 이동

StoneDrill은 주로 사우디아라비아를 타깃으로 하며, 코드에 페르시아어를 사용한다. 카스퍼스키의 Costin Raiu, Mohamad Amin Hasbini, Sergey Belov, Sergey Mineev는 유럽에서 해당 멀웨어를 발견했고, 이것은 공격자들이 그들의 캠페인을 확장시킬 수 있다는 암시라고 말했다.

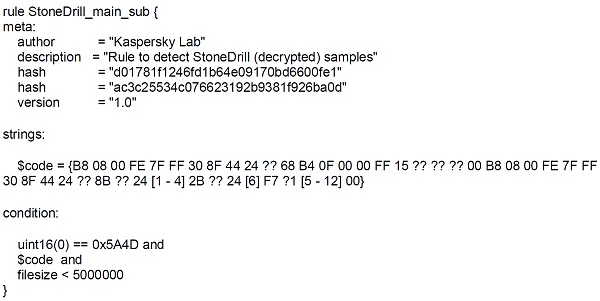

연구원들은 또한 4개의 C&C 서버를 선택할 수 있는 백도어 모듈도 발견했다. 멀웨어의 명령을 통해 스크린샷과 업로드 기능을 이용한 사이버 첩보 작전이 가능하고, 탐지를 피하기 위해 파일 수준에서 작동하기 때문에 설치가 진행되는 동안 디스크 드라이버를 사용할 필요가 없다.

StoneDrill은 또한 Shamoon 2.0에 비해 더 나은 anti-emulation 기술을 가지고 있다. Shmoon 2.0과 유사하게 StoneDrill은 2016년 10월과 11월에 컴파일 된 것으로 밝혀졌다.

Shmoon 2.0과 StoneDrill 멀웨어와 관련한 상세 분석 리포트는 데일리시큐 자료실에서 다운로드 가능하다.

★정보보안 대표 미디어 데일리시큐!★

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

Tag

#멀웨어

저작권자 © 데일리시큐 무단전재 및 재배포 금지